| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

9 月 10 日消息,网络安全团队 MalwareHunter 在过去两周内发现黑客组织正通过操控 Facebook CDN 服务器瞄准巴西等地区肆意传播银行木马 Banload 、规避安全检测。 [出自:jiwo.org]

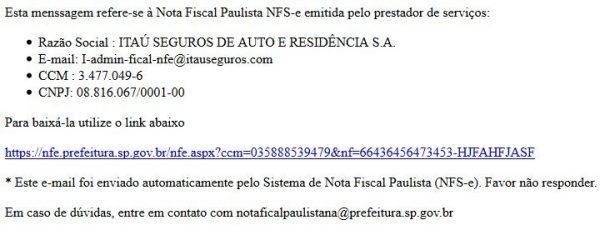

调查显示,黑客通过伪造地方当局的官方通讯域名发送诱导性电子邮件,其内容主要包含一个指向 Facebook CDN 的链接,以便受害用户在不知情下点击感染恶意软件。以下是该黑客组织使用的一个 Facebook CDN 链接与相关垃圾邮件内容。

https://cdn.fbsbx.com/v/t59.2708-21/20952350_119595195431306_4546532236425428992_n.rar/NF-DANFE_FICAL-N-5639000.rar?oh=9bb40a7aaf566c6d72fff781d027e11c&oe=59AABE4D&dl=1

一旦受害者点击链接,系统将会自动下载包含恶意软件的 RAR 或 ZIP 文档。该操作能够调用多数 Windows PC 端上运行的合法程序(即 Command Prompt 或 PowerShell )来运行编码的 PowerShell 脚本。如果目标系统感染恶意软件,其 PC 端上的 PowerShell 脚本将会下载并运行另一脚本,依次循环,从而感染更多用户设备。此外,研究人员还观察到黑客组织 APT32 也正使用该操作瞄准越南地区展开网络攻击活动。

有趣的是,当受害者来自其他国家或地区时,该攻击链接将会在最后阶段下载一个空的 DLL 文件,从而中断攻击。此外,该款恶意软件结构极其复杂且资源丰富,因此研究人员提醒用户切勿轻易点击任何非可信来源的邮件链接,并始终保持系统杀毒软件更新至最新版本。