| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

数据泄漏平台 LeakBase 近期透露,社交媒体平台 Taringa 逾 2800 万账户信息在线暴露,其包括用户名、电子邮件地址与散列密码。目前,LeakBase 已获得被盗数据库副本。

Taringa 被称为拉丁美洲最大的在线网站,是拉丁美洲网民用于创建与分享日常生活、教程、食谱与艺术等兴趣的社交平台。

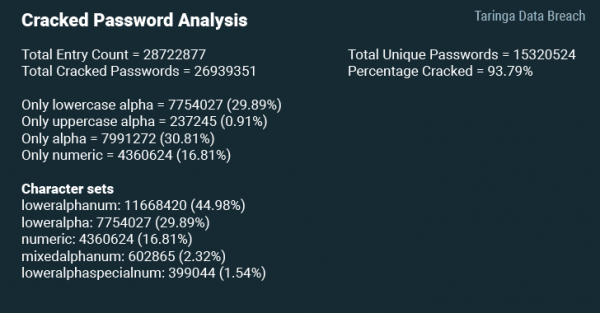

调查显示,Taringa 用户所使用的散列密码算法 MD5 极其薄弱,致使黑客能够轻松破解后进行黑客活动。实际上,LeakBase 研究人员已经在短短几天内成功破解 93.79%( 近 2700 万)的散列密码,其中包含超过 1500 万个单一密码。为检测数据是否真实,LeakBase 在 THN 上分享了 450 万名 Taringa 用户的转储数据后通过电子邮件地址随机与部分 Taringa 用户取得联系并利用已破解的纯文本密码进行登录,从而得到证实。

知情人士透露,此次数据泄露事件似乎可以追溯至今年八月,但该公司仅通过邮件通知网站受害用户。不过,作为该事件的回应措施,Taringa 在用户使用旧密码访问账户时通过电子邮件向用户发送密码重置链接。以下是 Taringa 数据泄露的相关统计数据:

不幸的是,多数破解的密码仅由字母或数字组成,其不包含任何特殊字符或符号。下面研究人员列出了 Taringa 用户最常用的密码,如 123456789、123456、1234567890、000000、12345 与 12345678。由此表明,Taringa 平台并未强制用户使用复杂密码进行账号保护。

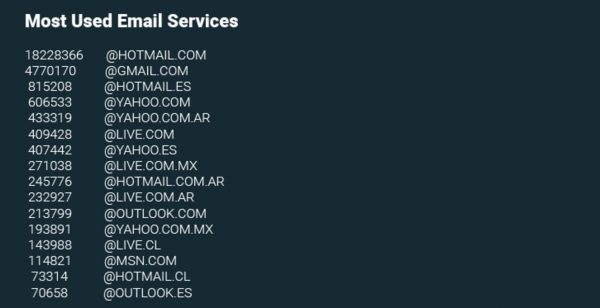

除破解密码外,LeakBase 还可以查看泄露数据转储中包含的电子邮件地址,其最常见的电子邮件域如下所示:

[出自:jiwo.org]

[出自:jiwo.org]

目前,研究人员不仅建议 Taringa 用户尽快更改密码,还提醒他们不要通过电子邮件点击任何可疑链接或附件并在无需验证下提供个人或财务信息。