| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

[SAFE-ID: JIWO-2026-518] 作者: ecawen 发表于: [2017-09-03]

本文共 [679] 位读者顶过

据外媒报道,部分电信社区成员早在多年前就知晓严重的 SS7 协议漏洞,不怀好意者可借助该漏洞追踪全球手机、拦截呼叫和文本短信,但运营商们却一直没有采取行动。The Daily Beast 指出,业内人士知晓 SS7 漏洞问题已有 20 年,相关信息在 1998 年的欧洲电信标准协会(ETSI)文档中即有披露:“SS7 中缺乏足够的安全性,移动运营商需要保护自己不被黑客攻击。如有疏忽,可能导致网络停止或无法正常运行”。 [出自:jiwo.org]

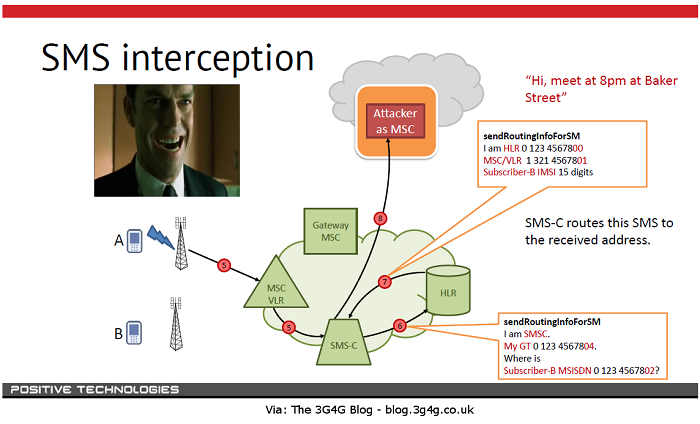

新闻配图 1(via 3G4G Blog)

当前 SS7 系统中的这一问题,是信息可在某种未受控的方式下被修改和注入全球 SS7 网络中。

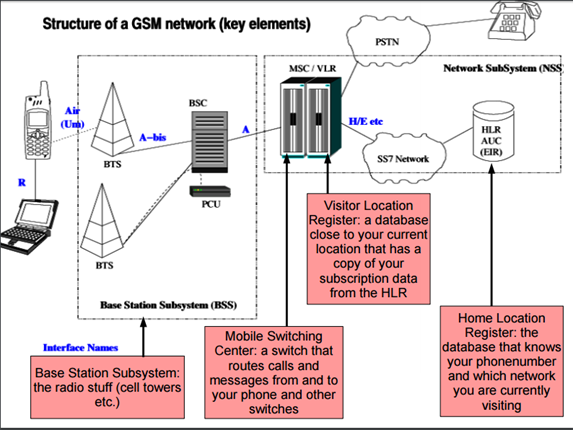

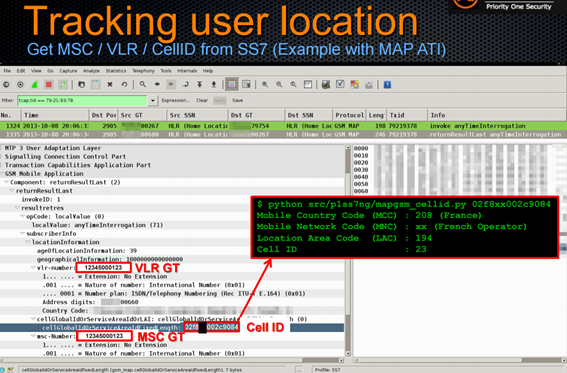

新闻配图 2-3(via infoSec Institute)

在美国,联邦通讯委员会(FCC)一直鼓励电信运营商自行部署安全措施,以防止针对 SS7 协议的漏洞攻击。

新闻配图 4(via Payments Cards & Mobile)

但批评人士指出,这种自我监管的措施相当失败,过去 20 年里的 SS7 防护进展甚微。