| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

网络安全公司 ERPScan 研究人员近期发现 SAP POS 支付系统存在一处高危漏洞,允许黑客任意修改 SAP 销售站点的目标产品价格、拦截支付数据以及收集特定时间内使用信用卡的详细信息等。目前,黑客已利用该漏洞更改支付价格并以 1 美元成功购买 MacBook。

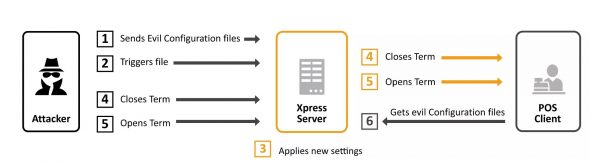

调查显示,该漏洞位于 SAP POS 支付系统的 SAP POS Xpress 服务器中,允许攻击者在无需任何身份验证下多次访问系统程序、修改管理权限。

什么是 SAP POS?

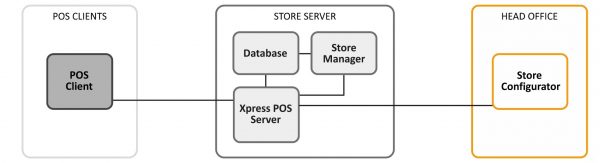

SAP POS 是 SAP 零售解决方案组合的其中一部分,自 2000 年以来就已为全球 80% 零售商提供服务。一般来说,SAP POS 由以下几种元素组成:

Ο 客户端应用程序安装在商店的 POS 终端上,用于处理支付交易;[出自:jiwo.org]

Ο 存储服务器组件为商店后台提供连接、操作与管理功能。其中包括 POS Xpress 服务器以及一款存储服务器应用程序。

Ο 总部应用程序主要实现中央管理操作。

攻击场景

攻击者主要利用 SAP POS Xpress 服务器中缺少的授权检查功能远程访问 SAP POS 所在的同一网络环境。如果支付系统处于联网状态,攻击者就可进行远程攻击;但如果该系统尚未联网,攻击者则可通过连接一款成本仅需 25 美元的工具 Raspberry Pi 自动运行恶意命令进行远程访问。一旦进入系统,攻击者就可无限控制 POS 系统的后台与前端,任意上传恶意配置文件。

据悉,ERPScan 于今年四月就已通知 SAP 公司。随后,SAP 在 Security Note 2476601 与 SAP Security Note 2520064 系统中发布补丁程序。目前,研究人员建议客户尽快更新系统以保护公司关键业务资产免遭攻击。