| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

黑客组织 “ 31337 ” 于 7 月 31 日在线公开泄露一份逾 337MB 的 PST 文件并发表声明,宣称自 2016 年起通过入侵 Mandiant 公司高级威胁情报分析工程师 Adi Peretz 电脑获取大量内部资料,其中包含公司内部邮件、网络拓扑结构、以色列国防军队的威胁情报概况和公司工作列表等数据。 [出自:jiwo.org]

网络安全公司 FireEye 经调查后于 8 月 7 日发表正式声明,指出尚未发现任何迹象表明黑客已入侵公司内网,而黑客在线公开发布的文件大部分是从受害者此前个人帐户中获取,或是黑客自身创建的屏幕截图。

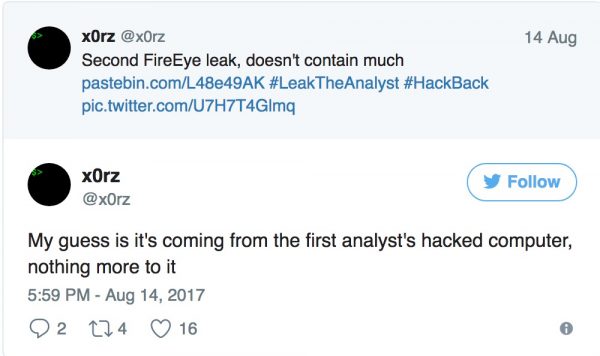

据外媒 8 月 15 日报道,黑客组织 “ 31337 ” 再次泄露 Mandiant 转储数据,其中包含以色列银行 Hapoalim 的有关文件以及安全公司 Illusive Networks 的取证报告。

据悉,此次泄露的转储数据相对较少,仅包含 3MB 左右的文件压缩包。FireEye 在发现此事后当即展开调查,但情况依旧如此:尚无任何证据表明攻击者损害或访问公司内网。目前,仍不知晓黑客发起泄漏事件的动机有无经济利益驱使,还是仅仅想要损害网络安全公司的声誉。但作为第二次泄漏事件的一部分,黑客还在 Pastebin 网站发布一条消息,高调嘲弄 FireEye 能力。此外,他们还在泄露信息中 “ 特别感谢 ” 黑客组织 APT 28 与影子经纪人的赞助支持。

黑客写道:“ 你猜怎么着,我们就是要惩罚那些只关心股票份额的富人 ”。

FireEye 研究人员表示,虽然目前尚不清楚黑客泄露的最新数据是否来自 Mandiant 员工帐户,也不了解黑客背后的真实身份,但 FireEye 正联合执法部门继续调查此次事件并尽力解决泄露问题。