| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

[SAFE-ID: JIWO-2026-2564] 作者: 闲云野鸡 发表于: [2020-02-08] [2020-02-12]被用户:ecawen 修改过

本文共 [1289] 位读者顶过

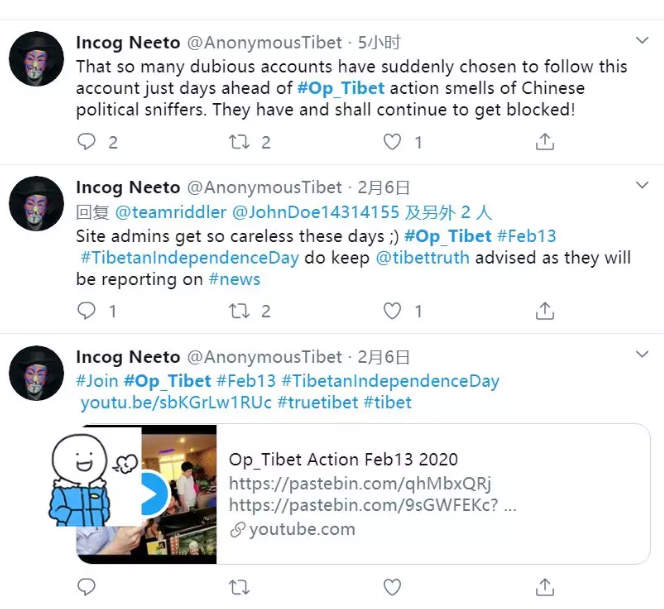

近日,有境外组织宣布将于2月13日对我国视频监控系统进行网络攻击。

黑客同时声称已掌握我国境内大量摄像头控制权限,并在pastebin网站上公开了部分受控目标,核实发现这些受控目标均为广州市九安智能技术股份有限公司生产的视频监控设备,请部署过该产品的用户引起关注,及时进行防护措施。

网络视频监控设备直接暴露在公网中,因此存在极大的安全风险隐患。攻击者可以轻易的访问到这些设备并实施远程控制。

针对IoT设备的攻击,主要采取以下几种方式:

-

弱口令及默认密码、内置密码

-

逻辑漏洞

-

公共组件历史漏洞

[出自:jiwo.org]

名单如下:

https://www.iflytek.com/ http://www.capital.cimc.com http://www.wiseweb.com.cn/ https://www.haohandata.com/ These Chinese companies are the main players installing and running facial-recognition and other intrusive technology inside Tibetare and are deeply engaged with China's regime. They are responsible for the 24/7 mass surveillance which targets Tibetans, monitoring their public movements, controlling their lives via ID/Bio-Metric cards, and monitoring all phone calls and internet use. As such they attract legitimate attention to all Anonymous sisters and brothers in solidarity with #Op_Tibet Research, testing on these is needed for potential actions, while any dot-gov-dot-cn site are justified targets. #Feb13 #TibetanIndependenceDay #anons4TIBET

防护建议

1.建议各地监管单位对辖区内的相关重点单位资产进行持续性监测,特别是其中相关视频监控、网络摄像头的安全监测,发现有大规模的攻击行为,可以直接通过相关系统阻断其恶意流量;

2.建议各视频监控系统、设备生产厂商,尽快排查当前出售的各类软硬件产品是否存在相关安全漏洞,如果有发现请立即修复,第一时间内在官方渠道发布安全修复补丁;

3.各企事业单位、个人用户,需要尽快对所有的相关视频监控、网络摄像头的设备及时进行安全加固和系统更新;

4.对暴露在外的非必要端口进行关闭,及时更新设备的固件/软件,暂停使用过于老旧的失去维护的设备。

参考信息

https://twitter.com/hashtag/op_tibet

https://pastebin.com/qhMbxQRj