| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

[SAFE-ID: JIWO-2026-2012] 作者: 对不起 发表于: [2018-10-08]

本文共 [1289] 位读者顶过

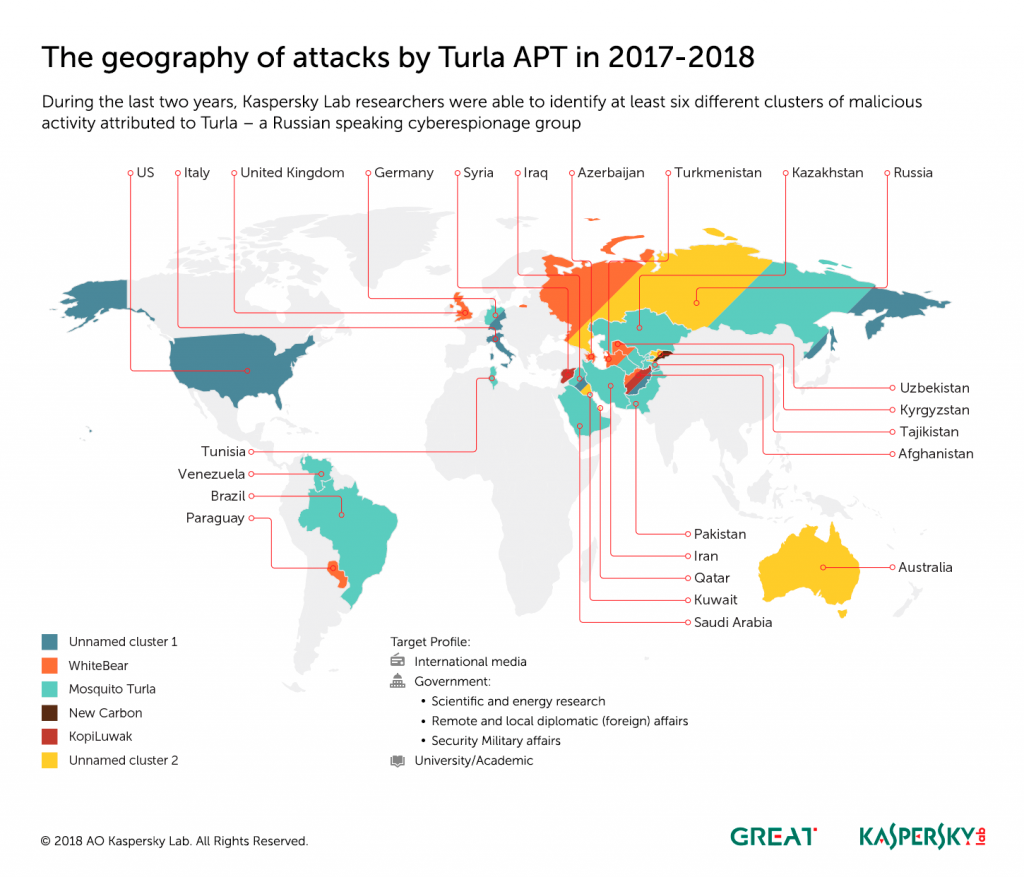

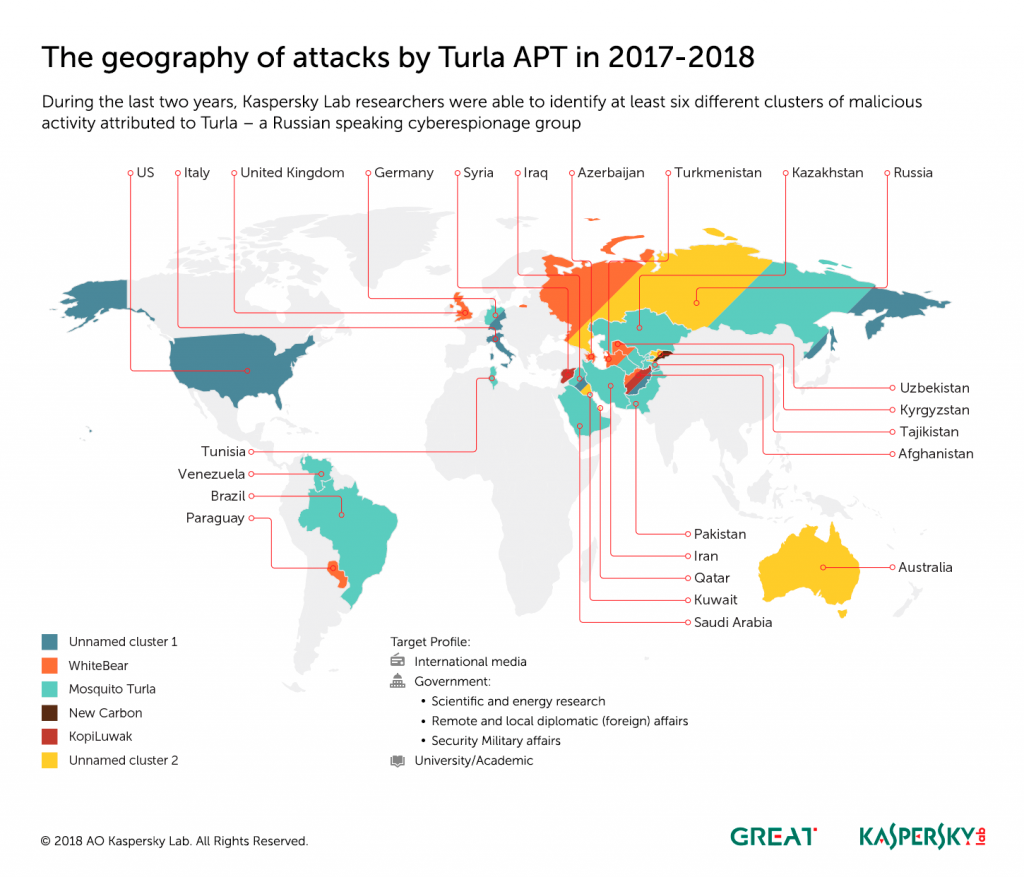

卡巴斯基研究人员从APT组织Turla的最新攻击活动展开一系列相关分析。Turla近期攻击主要使用KopiLuwak javascript后门、Carbon框架的新变种和计量器传递技术,其Mosquito的交付技术不断变化,使用定制的PoshSec-Mod开源PowerShell并借用注入器代码。研究人员发现Turla2018年使用的KopiLuwak的输送技术与Zebrocy鱼叉式钓鱼技术相匹配,Mosquito后门的MiTM技术可能支持wifi凭证盗窃,但目前对于该技术还无法进行准确识别。研究人员称Turla主要使用的以上几种技术可能会持续到2019年,并且其攻击领域与攻击范围将进一步扩大。[出自:jiwo.org]

https://securelist.com/shedding-skin-turlas-fresh-faces/88069/

2 安全厂商称APT28与Earworm组织存在关联性

赛门铁克研究人员通过分析发现,APT28与Earworm攻击组织存在关联性。APT28攻击主要使用恶意软件Sofacy,其两个主要组件为Trojan.Sofacy(也称为Seduploader)和Backdoor.SofacyX(也称为X-Agent),该组织最近针对欧洲和南美洲进行秘密情报收集活动。Earworm攻击组织主要使用Trojan.Zekapab和Backdoor.Zekapab两种恶意软件工具。Earworm使用的C&C基础设施与Grizzly Steppe(美国政府代码名称为APT28及相关参与者)所使用的C&C基础设施之间存在重叠,但Earworm似乎也开展单独行动。

https://www.symantec.com/blogs/e ... military-government

3 安全团队发现利用Redis漏洞的入侵挖矿活动

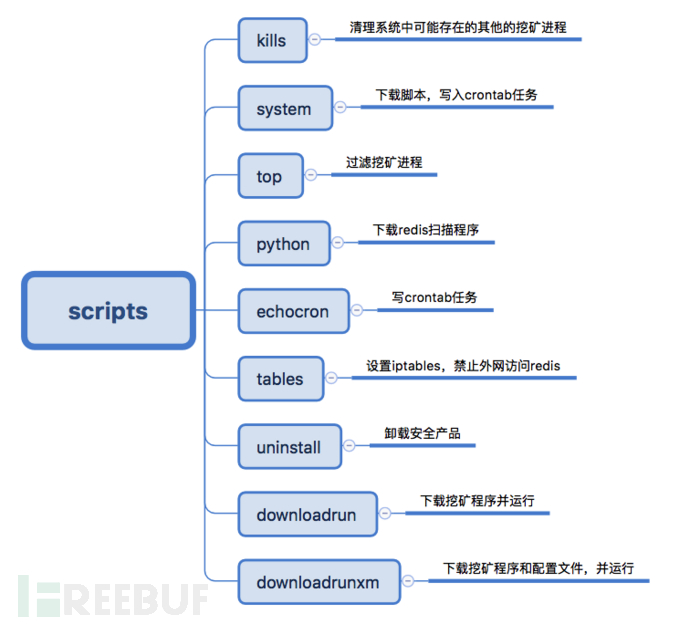

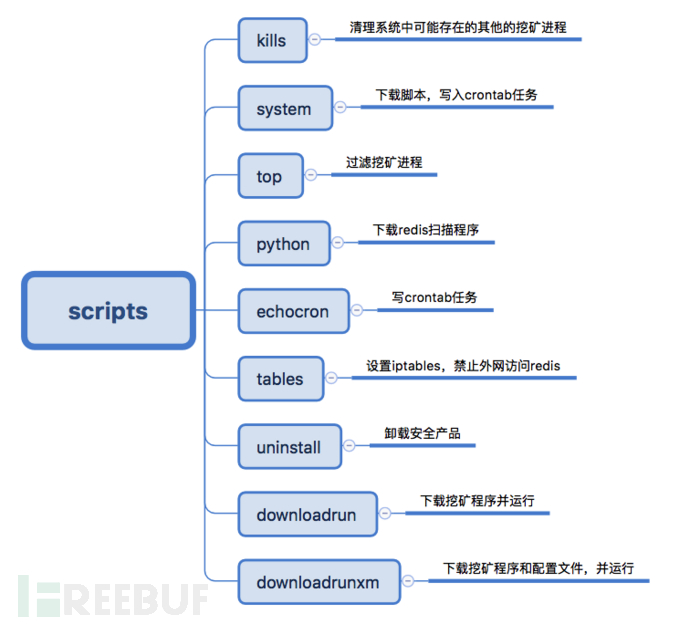

近日,腾讯安全云鼎实验室发现一起针对云上服务器,利用Redis未授权访问漏洞的入侵挖矿事件。此次攻击活动针对性强,主要瞄准大型云服务商提供的服务器,攻击者首先利用Redis未授权访问漏洞入侵服务器,其入侵手法高级,具备扫描感染、进程隐藏等多种能力,然后写入crontab任务,下载恶意脚本并植入挖矿程序。研究人员对攻击者使用的pastebin站点的URL进行分析,发现使用的用户名为SYSTEMTEN,并称该攻击活动可能会导致敏感信息泄露、数据丢失、服务器被远程控制等后果,相关部门需高度重视。

http://www.freebuf.com/articles/system/185678.html

4 攻击者通过漏洞利用工具包分发Kraken Cryptor

Exploit kit专家nao_sec称,近日攻击者利用漏洞利用工具包开始分发Kraken Cryptor勒索软件。目前攻击者开始分发版本1.6,并删除最初1.5版本中的“EK版本”的注释。受害者通过访问被攻击者破坏的网站,通过一系列的网关重定向到托管Fallout Exploit工具包的页面,受害者被安装勒索软件,并通过随机扩展名称的方式加密受害者文件,创建名为# How to Decrypt Files-[extension].html的赎金票据,目前还没有办法免费解密该加密文件。

https://www.bleepingcomputer.com ... cryptor-ransomware/

5 Mozilla的Thunderbird版本中存在严重漏洞

Mozilla的Thunderbird版本中存在7个漏洞,其中包括可能导致远程代码执行的严重漏洞。所发现的漏洞被追踪为CVE-2018-12383、CVE-2018-12385等,Mozilla称其中关键漏洞与内存损坏有关,CVE-2018-12383漏洞可以导致用户设置主密码后Firefox 58不会删除未加密的先前存储的密码,CVE-2018-12383漏洞可能允许用户轻松访问未加密的密码。目前Mozilla已发布最新版本, 修复以上漏洞。

https://www.bleepingcomputer.com ... n-thunderbird-6021/

6 FIN7组织窃取快餐连锁店的客户支付卡信息

快餐连锁店Burgerville周三透露,其客户的信用卡和借记卡信息被国际网络犯罪组织FIN7窃取。Burgerville公司在俄勒冈州和华盛顿州拥有40多个分店,他们表示,2017年9月至2018年9月期间在分店使用过支付卡的客户应当认为自己的支付卡信息--包括姓名、卡号、有效期和安全号码等--已遭窃取。FIN7组织长期以来一直以餐厅系统以及其他零售和酒店公司为目标。

https://securelist.com/shedding-skin-turlas-fresh-faces/88069/

2 安全厂商称APT28与Earworm组织存在关联性

赛门铁克研究人员通过分析发现,APT28与Earworm攻击组织存在关联性。APT28攻击主要使用恶意软件Sofacy,其两个主要组件为Trojan.Sofacy(也称为Seduploader)和Backdoor.SofacyX(也称为X-Agent),该组织最近针对欧洲和南美洲进行秘密情报收集活动。Earworm攻击组织主要使用Trojan.Zekapab和Backdoor.Zekapab两种恶意软件工具。Earworm使用的C&C基础设施与Grizzly Steppe(美国政府代码名称为APT28及相关参与者)所使用的C&C基础设施之间存在重叠,但Earworm似乎也开展单独行动。

https://www.symantec.com/blogs/e ... military-government

3 安全团队发现利用Redis漏洞的入侵挖矿活动

近日,腾讯安全云鼎实验室发现一起针对云上服务器,利用Redis未授权访问漏洞的入侵挖矿事件。此次攻击活动针对性强,主要瞄准大型云服务商提供的服务器,攻击者首先利用Redis未授权访问漏洞入侵服务器,其入侵手法高级,具备扫描感染、进程隐藏等多种能力,然后写入crontab任务,下载恶意脚本并植入挖矿程序。研究人员对攻击者使用的pastebin站点的URL进行分析,发现使用的用户名为SYSTEMTEN,并称该攻击活动可能会导致敏感信息泄露、数据丢失、服务器被远程控制等后果,相关部门需高度重视。

http://www.freebuf.com/articles/system/185678.html

4 攻击者通过漏洞利用工具包分发Kraken Cryptor

Exploit kit专家nao_sec称,近日攻击者利用漏洞利用工具包开始分发Kraken Cryptor勒索软件。目前攻击者开始分发版本1.6,并删除最初1.5版本中的“EK版本”的注释。受害者通过访问被攻击者破坏的网站,通过一系列的网关重定向到托管Fallout Exploit工具包的页面,受害者被安装勒索软件,并通过随机扩展名称的方式加密受害者文件,创建名为# How to Decrypt Files-[extension].html的赎金票据,目前还没有办法免费解密该加密文件。

https://www.bleepingcomputer.com ... cryptor-ransomware/

5 Mozilla的Thunderbird版本中存在严重漏洞

Mozilla的Thunderbird版本中存在7个漏洞,其中包括可能导致远程代码执行的严重漏洞。所发现的漏洞被追踪为CVE-2018-12383、CVE-2018-12385等,Mozilla称其中关键漏洞与内存损坏有关,CVE-2018-12383漏洞可以导致用户设置主密码后Firefox 58不会删除未加密的先前存储的密码,CVE-2018-12383漏洞可能允许用户轻松访问未加密的密码。目前Mozilla已发布最新版本, 修复以上漏洞。

https://www.bleepingcomputer.com ... n-thunderbird-6021/

6 FIN7组织窃取快餐连锁店的客户支付卡信息

快餐连锁店Burgerville周三透露,其客户的信用卡和借记卡信息被国际网络犯罪组织FIN7窃取。Burgerville公司在俄勒冈州和华盛顿州拥有40多个分店,他们表示,2017年9月至2018年9月期间在分店使用过支付卡的客户应当认为自己的支付卡信息--包括姓名、卡号、有效期和安全号码等--已遭窃取。FIN7组织长期以来一直以餐厅系统以及其他零售和酒店公司为目标。