| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

据外媒 7 月 23 日报道,安全专家 Vikas Anil Sharma 发现 PayPal 服务器存在文件上传漏洞,允许攻击者远程执行恶意代码。以下是 Vikas 验证漏洞过程:

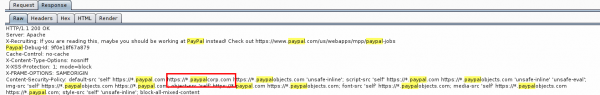

安全专家 Vikas 利用 Burp 软件访问 PayPal Bug Bounty 页面 http://paypal.com/bugbounty/ ,跳出如下响应。

随后,专家集中分析 PayPal 域名列表中所提及的安全内容策略:域名标头 。尤其是https://*.paypalcorp.com。此外,Vikas 通过复制本地子域名列表并运行 “ dig -f paypal +noall +answer ” 后发现,所有子域名实际采用某种简单方式指向多个域名。例如,子域名 “ brandpermission.paypalcorp.com ” 指向 “ https://www.paypal-brandcentral.com/ ”,这是一家托管 PayPal 的供应商网站,其供应商与合作伙伴在线支持 PayPal 系统网站并请求获取更多授权。

据称,该网站允许用户上传标识图样以及品牌相关图形设计。因此,专家首先通过上传简单图像 finished.jpg 分析目标图片文件夹、创建工单(网络软件管理系统)并被存储于目录 “ /content/helpdesk/368/867/finishedthumb.jpg ” 中。Vikas 发现工单编号与文件编号是以串行方式生成。

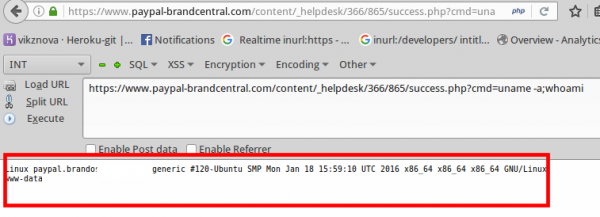

此外,Vikas 还上传了 .php 格式扩展文件而并非图像,发现应用程序无需验证文件类型与内容。不同的是,Vikas 从上传图像文件中注意到多数情况下不会发现上传路径。然而,Vikas 在上传文件 success.php 时,跟上传图片类似,假设这个文件会存储为 success_thumb.php 并决定爆破文件所在目录。

一旦发现文件所在目录,专家将远程执行恶意代码:

https:[出自:jiwo.org]

//www.paypal-brandcentral.com/content/_helpdesk/366/865/success.php?cmd=uname-a;whoami

目前,安全专家虽然已修复该漏洞,但他们又在 PayPal 服务器中发现另一漏洞。