| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

一项专门面向白帽黑客群体的新服务已经启动,名为 Buckhacker 的项目创建了一套类似于谷歌的搜索引擎,可通过浏览暴露在互联网当中的服务器发现企业不慎泄露的敏感数据,允许任何用户对存储在亚马逊Amazon Web Services(简称AWS)服务器存储桶上的非安全数据进行搜索。

事实上,过去的2017年当中已经发生了大量数据泄露事件,众多全球领先企业在AWS服务器上存储客户与业务数据且未配合进行密码保护,这意味着任何掌握存储桶具体地址的人均可对相关内容进行访问。

埃森哲、WWE、AA、道琼斯甚至是美国国家安全局都曾经经历过服务器配置错误问题,并因没有遵循最基本的安全协议而受到舆论的谴责。

Buckhacker的优势在哪里?

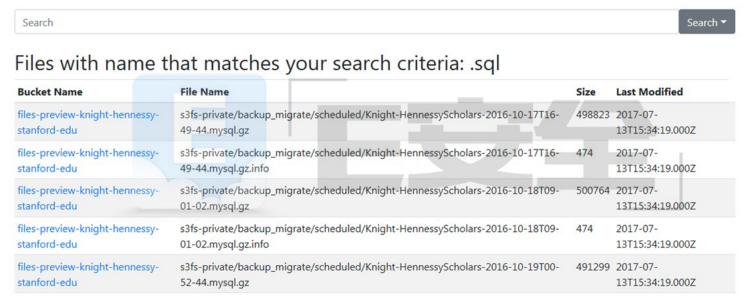

通常情况下,这些发现需要由各安全研究小组在互联网上对可公开访问的服务器进行广泛搜索。Buckhacker 能够显著简化这一操作过程,即允许用户通过使用可能与目标企业相关的存储桶名称或文件名称来搜索AWS列表。该项目的开发者们表示,这是为了提高安全意识而非帮助潜在黑客群体。

尽管该工具的设计水平并不算高,但其确实能够收集结果并将存储在数据库当中的信息供其他用户查看。开发者在采访当中解释称,“此项目的目标在于提升存储桶安全保障意识,目前众多企业因存储桶管理权限错误而蒙受损失。该项目目前尚处于刚刚起步的阶段(我们正在努力修复其中的一些bug)。”

AWS 压力山大

Buckhacker项目并不是第一种此类工具,在此之前 AWSBucketDump 等工具已经允许用户以恶意方式查找暴露 AWS 存储桶; 如果用户明确知晓自己需要搜索什么,甚至可以通过谷歌访问特定服务器地址。然而 Buckhacker 之所以值得关注,是因为它可能是迄今为止最易于使用的、具备用户界面的工具方案。

Bitglass 安全公司产品管理副总裁迈克·许里希特表示:“鉴于攻击者能够轻松使用这款发现工具,因此确保企业基础设施不向公众开放应当成为企业IT部门必须遵循的基本原则之一。”

就在这款新工具亮相的同时,美国联邦快递公司客户的11万9千个文件亦被发现遭到泄露,其中包含家庭住址、电子邮件地址以及用户的驾照与护照等细节信息。

许里希特表示,这家快递公司只是掌握着巨额财富与深层安全资源,但却因同一基本但却严重的错误而落入陷阱的又一位巨头级受害者。

Amazon公司曾在2017年11月指出,其将为所有新的 AWS 服务器引入默认加密技术,其可在理论上防止此类泄露事件的再次发生。然而,用户需要以手动方式将这项加密功能应用于一切原有存储桶,这意味着那些存储在企业并不知晓的服务器上的数据仍然面临着严重威胁。

研究人员已经Amazon方面已经意识到这款新工具的存在。

Buckhacker项目地址:www.buckhacker.com

[出自:jiwo.org]