| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

外媒 1 月 17 日消息,FireEye 于近期发现了一种新的攻击手法——利用三个 2017 年披露的 Microsoft Office 漏洞进行恶意软件 Zyklon 的传播活动 。据悉,该活动主要针对电信、保险和金融服务等公司,试图收集其密码和加密货币钱包数据,并为未来可能发生的 DDoS (分布式拒绝服务) 攻击收集目标列表。 [出自:jiwo.org]

功能强大的 Zyklon 恶意软件

Zyklon 是一款 HTTP 僵尸网络恶意软件 ,自 2016 年就开始出现,通过 Tor 匿名网络与其 C&C (命令和控制)服务器进行通信,从而允许攻击者远程窃取密钥和敏感数据,比如存储在 web 浏览器和电子邮件客户端的密码。此外,根据 FireEye 最近发布的报告,Zyklon 还是一个公开的全功能后门,能够进行键盘记录、密码采集、下载和执行额外的插件,包括秘密使用受感染的系统进行 DDoS 攻击和加密货币挖掘。

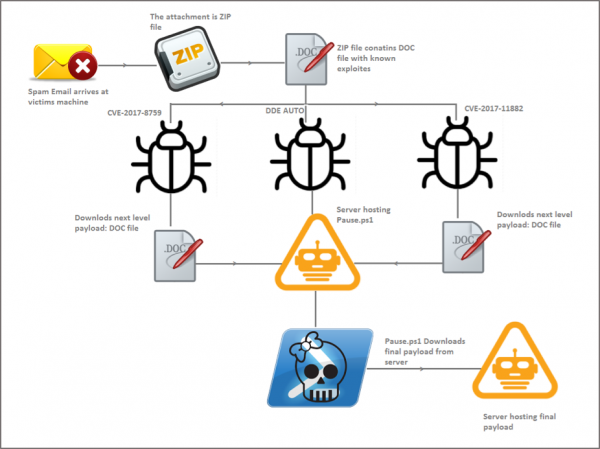

而在此次攻击活动中,背后的攻击者利用 Microsoft Office 的三个漏洞通过鱼叉式网络钓鱼电子邮件传播 Zyklon 恶意软件,这些邮件通常会附带一个包含恶意 Office 文档的 ZIP 文件。一旦用户打开这些恶意文件就会立即运行一个 PowerShell 脚本,并从 C&C 服务器下载最终 playload。这样一来, 用户的计算机设备就会成功受到感染。

以下为恶意软件利用的三个 Microsoft Office 漏洞:

第一个漏洞:CVE-2017-8759 是 Microsoft 去年十月修补 的 .NET 框架漏洞。打开受感染文档的目标将允许攻击者安装恶意程序,处理数据并创建新的特权帐户。 受感染的 DOC 文件包含嵌入的 OLE 对象,该对象在执行时触发从存储的 URL 下载的另外的 DOC 文件。

第二个漏洞:CVE-2017-11882 是在 Microsoft 公式编辑器的 Office 可执行文件中发现的远程代码执行错误,微软已于 2017 年 11 月为其发布了补丁。 该漏洞与以前的漏洞类似,打开特制 DOC 的用户将自动下载包含最终 playload 的 PowerShell 命令的 DOC 文件。

第三个漏洞:在于动态数据交换( DDE ),但微软不承认该漏洞的存在,而是坚称 DDE 只是一个产品功能,是建立应用程序如何通过共享内存发送消息和共享数据得协议。然而,在过去的一年中,攻击者利用 DDE 在恶意活动取得了巨大的成功,比如在无需启用宏或内存损坏情况下在目标设备上执行代码。

FireEye 表示,目前越来越多的攻击者利用恶意软件来执行不同的任务,并且很可能会超出当前攻击目标的范围,因此对于所有行业来说保持高度警惕性变得尤为重要。