| 关联规则 | 关联知识 | 关联工具 | 关联文档 | 关联抓包 |

| 参考1(官网) | |

| 参考2 | |

| 参考3 |

来自捷克共和国、英国和意大利的专家团队最近也表示, 受到RSA密钥问题ROCA漏洞影响,还有数百万使用德国半导体制造商英飞凌芯片的产品出现问题。而且有研究员发现更高效的方法,可以提升RSA私钥破解效率5-25% [出自:jiwo.org]

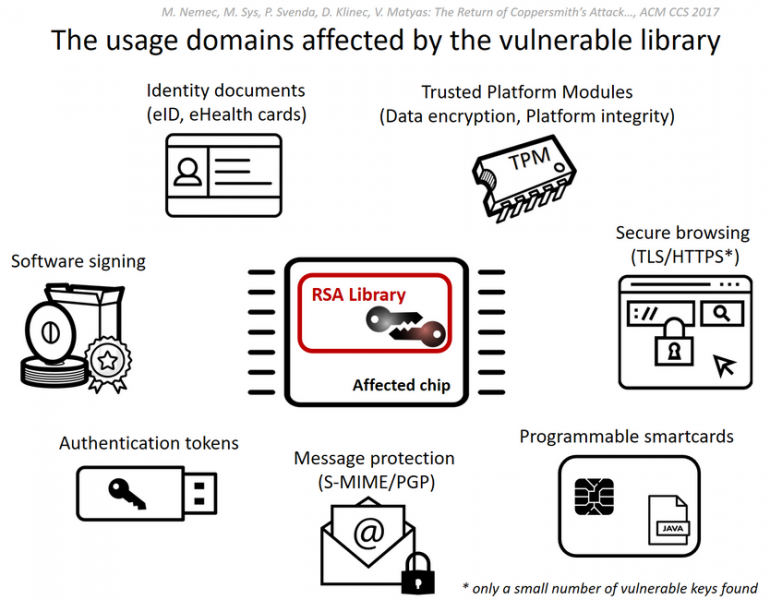

该漏洞的CVE编号为CVE-2017-15361, 并被称为 "ROCA攻击的回归", 攻击者只要拿到公钥就可以获得RSA私钥,再结合不同的产品, 攻击者可以使用泄露的私钥来模拟合法用户、解密消息和伪造 恶意软件 签名。

受ROCA漏洞影响的产品

爱沙尼亚公民身份证事件 源于受ROCA漏洞影响的金雅拓智能卡

微软、谷歌、惠普、联想、富士通和其他公司相继发布了威胁公告。这一漏洞还影响到金雅拓的 IDPrime.NET 智能卡, 虽然该公司不再出售该产品, 但世界各地的许多组织仍旧在使用。

这一漏洞还影响到爱沙尼亚国家公民身份证, 这也是金雅拓提供的。 爱沙尼亚已决定暂停使用大约76万张身份证。 根据一些报告, 其他国家使用的公民身份证也可能存在漏洞。

研究人员说, 一个1024位的 RSA 密钥,使用旧的英特尔至强处理器,只需要花费40-80 美元,就可以在 97 cpu 天内破解, 而2048位密钥的破解费用范围介于2万和4万美元之间,需要140 cpu 年。

爱沙尼亚向公民保证, 大规模的选票欺诈行为较为昂贵, 一些人估计, 黑客入侵所有身份证的费用大约为600亿欧元 (合700亿美元), 每张卡的费用约为8万美元。

研究人员发现了更高效的方法 提升破解效率5-25%

然而, 研究人员Daniel J. Bernstein 和Tanja Lange在周末指出, 获得 RSA 密钥的实际成本实际上要低得多, 甚至他们已经找到更快的方式。爱沙尼亚估计中的8万美元,是基于最初的研究作者使用的初始算法,而使用他们后来的方法,可以将成本降低到2万美元。

他们使用原始研究人员提供的有限信息来进行攻击。结果,不仅成功地复制了攻击, 而且还找到了一种更快地获得2048位密钥,效率提高了5-25%, 进一步降低了攻击的成本。详细内容如下

https://blog.cr.yp.to/20171105-infineon.html

伯恩斯坦和兰格还指出, 英飞凌芯片的问题自2016年8月以来就已经为人所知, 他们担心的是, 恶意行为者可能在 "ROCA漏洞" 披露之前就利用了这一缺陷。此外, 他们强调, 投票舞弊不会要求所有的卡都受到损害, 因为即使是10% 也会产生影响。

专家们在一篇博文中说:

"攻击者可能已经从 [2016 研究论文] 中找出了整个攻击。或者, 攻击者可以自己搜索英飞凌的密钥, 并找到相同的信息。

我们保守的估计是, 在几年前, 攻击者就已经发现了英飞凌的漏洞, 从那时起就悄悄地开发了它。